Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Проверка ведер. Как искать уязвимости в бакетах AWS S3 - «Новости»

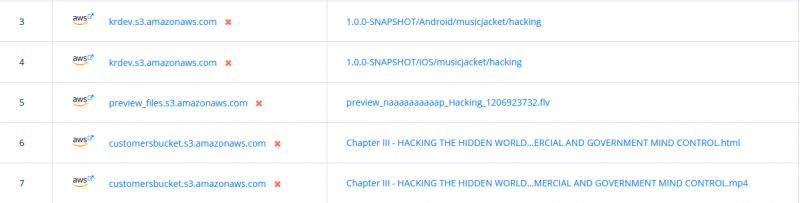

greyhatwarfare.com. Он позволяет находить бакеты и объекты в них с помощью ключевых слов.

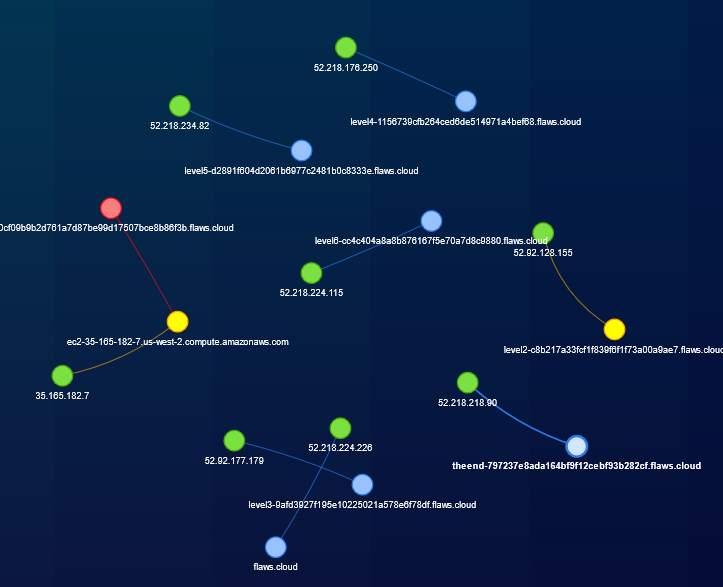

Обнаружение бакетов

Если толком ничего не находится, то идем на сайт компании. Здесь нам поможет Burp Suite. Просто просматривай веб‑сайт, а затем анализируй полученную карту.

При этом бакеты всегда находятся на следующих URL:

http://s3.[region].amazonaws.com/[bucket_name]/

http://[bucket_name].s3.[region].amazonaws.com/

http://s3-website-[region].amazonaws.com/[bucket_name]

http://[bucket_name].s3-website-[region].amazonaws.com

http://[bucketname].s3.dualstack.[region].amazonaws.com

http://s3.dualstack.[region].amazonaws.com/[bucketname]

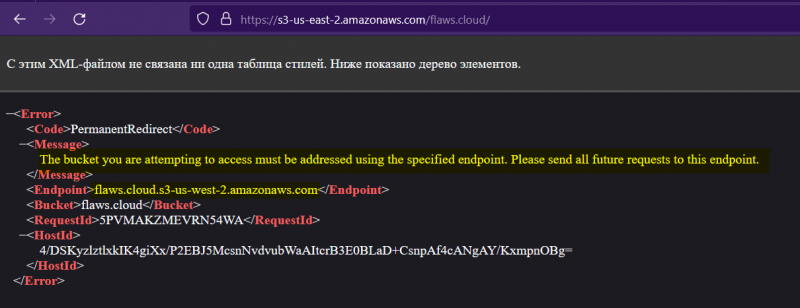

Нужно ли нам подбирать правильный регион? Нет! Amazon любезно подскажет, что мы ищем где‑то не там. Поэтому нам достаточно лишь названия бакета.

Неверный регион

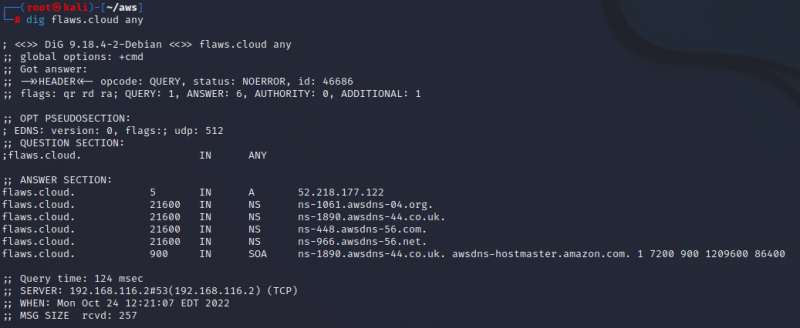

Но как получить это название? Чаще всего оно скрывается в записях CNAME (в них сопоставлены псевдонимы с исходными DNS-именами) домена атакуемой компании. Обнаружить их можно вот так:

dig <domain>any

Пример:

dig flaws.cloud any

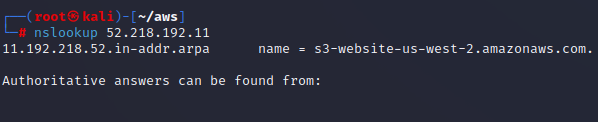

Да, может быть, CNAME и пуст, но посмотрим, что еще есть на этом IP:

nslookup <ip>

Пример:

nslookup 52.218.192.11

И получим, что к IP привязан еще и адрес s3-website-us-west-2.. Это так называемый Website Endpoint. Эндпойнты используются, когда с бакетом интегрирован простенький статический веб‑сайт.

Все бакеты S3, настроенные для веб‑хостинга, получают домен AWS, который можно использовать без собственного DNS. То есть имя бакета в данном случае совпадает с именем домена, а именно flaws..

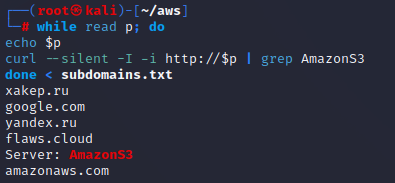

Конечно же, каждый домен перебирать вручную проблематично. Ускорит дело простенький скрипт на Bash:

echo $p,curl --silent -I -ihttp://$p | grep AmazonS3

done<subdomains.txt

Обрати внимание, что не все домены зарегистрированы как записи CNAME. Некоторые могут не отображаться явно в процессе разрешения имен. В таком случае удобно использовать сайт dnscharts.hacklikeapornstar.com. Сюда можно загрузить список доменов, а сервис уже самостоятельно найдет записи и по возможности сопоставит их с облачными сервисами.

Если ты не знаешь, как находить поддомены, то рекомендую утилиту Amass в связке с новой техникой перечисления доменов.

- © Удар по контейнерам. Пентестим Docker и Kubernetes в облаке Amazon - «Новости»

- © Назван регион посадки ровера миссии Mars 2020 - «Новости сети»

- © Облака под угрозой. Как пентестить инфру в AWS - «Новости»

- © YOLO! Используем нейросеть, чтобы следить за людьми и разгадывать капчу - «Новости»

- © HTB Bucket. Взламываем сайт через Amazon S3 и похищаем пароль рута через PDF - «Новости»

- © Видео. Метеор в 40 раз ярче Луны пролетел над Алабамой - «Интернет и связь»

- © Закрепляемся в Active Directory. Как сохранить доступ при атаке на домен - «Новости»

- © Фотофакт. По России эшелонами перевозят большое количество танков Т-62 - «Интернет и связь»

- © HTB Timing. Пентестим веб-сервер на PHP - «Новости»

|

|

|