Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Яндекс запускает конкурс по защите данных в «Охоте за ошибками» - «Новости»

Компания «Яндекс» запускает очередной конкурс по усилению защиты данных в рамках bug bounty программы «Охота за ошибками». На этот раз исследователям предстоит искать в сервисах компании ошибки и уязвимости типа XSS, которые могут привести к раскрытию чувствительной информации. Конкурс продлится до 31 января 2024 года.

Цель конкурса — поиск XSS-уязвимостей, межсайтового выполнения скриптов. Злоумышленники могут использовать уязвимости такого типа для атаки на приложения и сервисы. Они ищут способы обойти политики безопасности, вставить вредоносный код на веб-страницы и атаковать аккаунты, чтобы совершать действия на сайте от имени пользователей.

Багхантерам советуют уделить особое внимание client-side способам (CORS, Websockets, PostMessages, JSONP, XSSI и аналогичные механизмы браузерного кроссдоменного взаимодействия, которые можно применить при эксплуатации XSS) получения следующих данных:

- Яндекс 360 (Почта, Диск, Календарь):

тексты писем и вложения в Почте;

файлы из Диска. - Яндекс ID:

сохраненные документы;

доступ к инструменту по управлению данными;

сценарии, приводящие к контролю над аккаунтом (account takeover). - Еком и райдтех (Маркет, Еда, Лавка, Такси, Драйв):

история поездок и заказов;

избранные и сохраненные адреса. - Финтех:

история транзакций по картам Пэй;

баланс Сэйвов;

реквизиты сохраненных платежных карт.

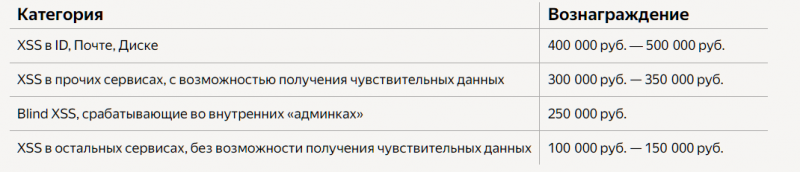

Во время конкурса награда за все типы XSS-уязвимостей увеличена в несколько раз. Она будет зависеть от критичности уязвимости, простоты ее использования и влияния на безопасность данных пользователей и партнёров. Максимальная награда за критическую уязвимость составит 500 000 рублей.

В компании отмечают, что «Яндекс» борется с XSS-атаками и снижает риски внедрения вредоносного кода с помощью специальных мер. Например, в сервисах «Яндекса» используется Content Security Policy — международный стандарт, который позволяет указывать, из каких источников сайт может загружать скрипты, картинки, шрифты и другой контент. Он затрудняет выполнение на сайте вредоносного кода и блокирует загрузку контента из недостоверных источников.

Также подчеркивается, что для проверки возможных уязвимостей участники конкурса должны использовать только собственные тестовые аккаунты, пытаться получить доступ к информации других пользователей запрещено.

- © Иконки гамбургер меню — примеры сайтов, дизайнов и CSS скриптов - «Веб-дизайн»

- © HTB Perspective. Обходим XSS-фильтры и атакуем шифр через Padding Oracle - «Новости»

- © Как соревнуются спецназовцы: в Минске прошел этап конкурса элитных подразделений | - «Интернет и связь»

- © HTB CrossFit. Раскручиваем сложную XSS, чтобы захватить хост - «Новости»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © Онлайн сервисы подбора цвета для сайтов и UX-дизайна - «Веб-дизайн»

- © Способы переноса контактов с iPhone на iPhone - «Мобильные устройства»

- © Тенденции и тренды веб-дизайна сайтов 2017 - «Веб-дизайн»

- © HTB Cereal. Сканируем сайт в обход ограничений, эксплуатируем XSS в Markdown и подделываем системную учетку Windows - «Новости»

- © Sony запустила bug bounty программу для PlayStation - «Новости»

|

|

|