Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Проблема в Google Kubernetes Engine позволяла повысить привилегии - «Новости»

Специалисты Google Cloud исправили уязвимость, которая могла использоваться злоумышленником, имеющим доступ к кластеру Kubernetes, для повышения своих привилегий.

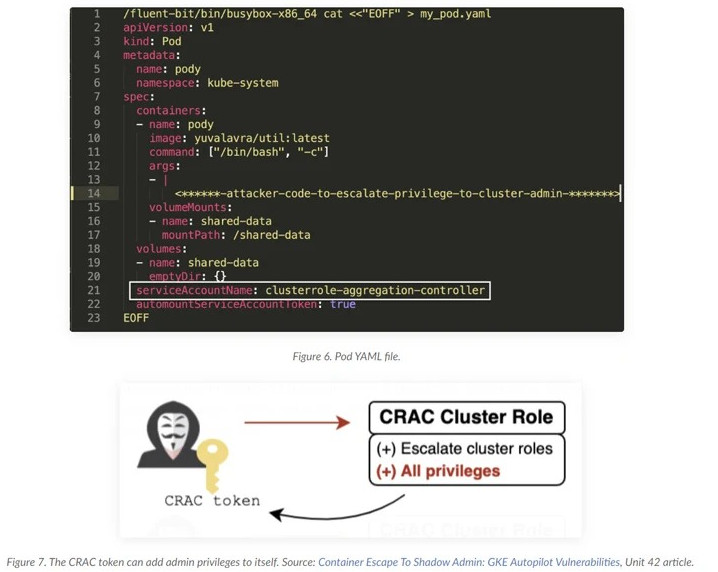

«Злоумышленник, скомпрометировавший контейнер Fluent Bit, мог объединить этот доступ с более высокими привилегиями, необходимыми для Anthos Service Mesh (в кластерах, где это доступно), чтобы повысить свои привилегии в кластере», — рассказывают в компании.

То есть ключевым условием, необходимым для эксплуатации этой уязвимости, является заблаговременная компрометация FluentBit, которую атакующему пришлось бы осуществить каким-то другим способом.

Обнаружившие эту уязвимость исследователи Palo Alto Networks заявили, что злоумышленники могли использовать ее для «кражи данных, развертывания вредоносных подов и нарушения работы кластера».

«GKE использует Fluent Bit для обработки workload-логов, в кластерах, — объясняют в Google. — Также Fluent Bit в GKE настроен на сбор workload-логов для Cloud Run. Это давало Fluent Bit доступ к токенам сервисных аккаунтов Kubernetes для других подов, запущенных на узле».

Это означает, что злоумышленник мог использовать такой доступ для получения привилегированного доступа к кластеру Kubernetes с включенным ASM, а затем использовать токен сервисного аккаунта ASM для повышения привилегий (путем создания нового пода с привилегиями администратора кластера).

Специалисты не обнаружили никаких признаков того, что проблему уже эксплуатировали хакеры. Баг был устранен в следующих версиях Google Kubernetes Engine (GKE) и Anthos Service Mesh (ASM):

- 25.16-gke.1020000;

- 26.10-gke.1235000;

- 27.7-gke.1293000;

- 28.4-gke.1083000;

- 17.8-asm.8;

- 18.6-asm.2;

- 19.5-asm.4.

В качестве исправления Google удалила доступ Fluent Bit к токенам и перестроила функциональность ASM таким образом, чтобы избавиться от избыточных RBAC-разрешений.

- © HTB Unobtainium. Учимся работать с Kubernetes в рамках пентеста - «Новости»

- © Фотофакт. Пало-Альто - центр Кремниевой долины, где Цукерберг нашел инвесторов для Facebook - «Интернет и связь»

- © Palo Alto Networks: жертвами скрытых майнеров стали более 30 000 000 пользователей - «Новости»

- © Что делать, если процесс msmpeng.exe (Antimalware Service Executable) грузит процессор или диск компьютера - «Windows»

- © ПК-корпуса Lian Li Lancool II Mesh Performance и Mesh RGB обеспечивают хорошее охлаждение - «Новости сети»

- © ПК-корпус MasterCase H500P Mesh White обойдётся в 160 евро - «Новости сети»

- © BitFenix Nova Mesh TG: компьютерный корпус в белом и чёрном цвете - «Новости сети»

- © Зимние дизайны сайтов для вдохновения - «Веб-дизайн»

- © Примеры хлебных крошек для сайта - «Веб-дизайн»

- © Примеры WooCommerce дизайнов для интернет-магазина - «Веб-дизайн»

|

|

|