Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Microsoft отключает обработчик протокола MSIX, так как им злоупотребляют хакеры - «Новости»

Разработчики Microsoft снова отключают обработчик протокола MSIX ms-appinstaller, так как сразу несколько хакерских группировок используют его для заражения пользователей Windows малварью.

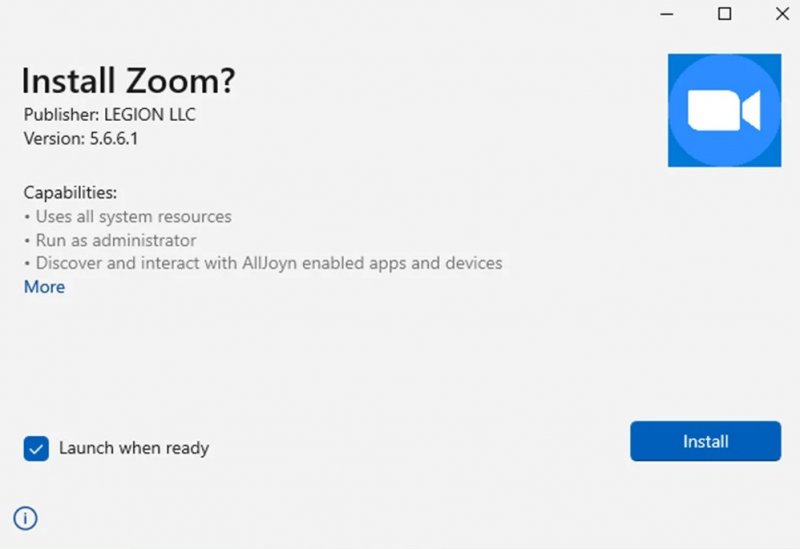

Сообщается, что злоумышленники эксплуатируют уязвимость CVE-2021-43890 в Windows AppX Installer, связанную с обходом защитных решений. Этот баг позволяет обойти компоненты защиты от фишинга и вредоносного ПО в Defender SmartScreen, а также предупреждения браузеров, предостерегающие пользователей от загрузки исполняемых файлов.

По информации Microsoft, теперь для распространения вредоносных пакетов MSIX-приложений хакеры используют как вредоносную рекламу популярного софта, так и фишинговые сообщения в Microsoft Teams.

«С середины ноября 2023 года специалисты Microsoft Threat Intelligence наблюдают, как злоумышленники, включая финансово мотивированных субъектов Storm-0569, Storm-1113, Sangria Tempest и Storm-1674, используют схему URI ms-appinstaller (App Installer) для распространения вредоносного ПО, — предупреждают в компании. — Эта активность связана со злоупотреблением текущей имплементацией обработчика протокола ms-appinstaller в качестве вектора доступа для вредоносного ПО, что может привести к распространению вымогательских угроз. Также многие киберпреступники предлагают в качестве услуги набор вредоносных программ, который злоупотребляет форматом файлов MSIX и обработчиком протокола ms-app installer».

Атака с использованием App Installer

Стоит отметить, что в феврале 2023 года Microsoft уже отключала обработчик, чтобы противостоять атакам ботнета Emotet.

Напомним, что MSIX — это формат упаковки файлов, разработанный специально для Windows 10. Он был основан на концепции файлов манифеста XML, в которых разработчики могут описать, как происходит процесс установки, какие файлы необходимы и где их можно получить. Хотя изначально MSIX был доступен для новейших версий Windows, в итоге его портировали даже в Windows 7 (посредством MSIX Core), и файлы, упакованные с помощью MSIX, можно использовать во всех версиях Windows.

Корень проблемы заключается в том, что файлы, упакованные с помощью MSIX, могут быть доставлены в систему через интернет, посредством ms-appinstaller, который позволяет разработчикам создавать ссылки формата ms-appinstaller:?source=//website.com/file.appx. И именно эту особенность эксплуатировали операторы ботнета Emotet, злоупотребляя ссылками ms-appinstaller для атак на корпоративных пользователей.

Хотя теперь в Microsoft утверждают, что повторное отключение произошло 28 декабря 2023 года, согласно сообщениям пользователей, обработчик был отключен ранее в этом месяце. При этом неясно, когда и почему Microsoft снова включила Windows App Installer после февральской деактивации.

В настоящее время Microsoft рекомендует установить исправленный App Installer версии 1.21.3421.0 или более поздней, чтобы блокировать возможные злоупотребления. А также советует администраторам, которые не могут сразу установить последнюю версию App Installer, отключить протокол через Group Policy, установив для EnableMSAppInstallerProtocol значение Disabled.

- © Как отключить защитный фильтр SmartScreen в системах Windows 8.1 и 10 - «Windows»

- © Чит своими руками. Смотрим сквозь стены и делаем автоприцеливание для 3D-шутера - «Новости»

- © Учетную запись Microsoft Teams можно было скомпрометировать с помощью файла GIF - «Новости»

- © HTB Intelligence. Пентестим Active Directory от MSA до KDC - «Новости»

- © HTB Extension. Пентестим плагин для Gitea и сбегаем из Docker - «Новости»

- © HTB PikaTwoo. Проходим одну из самых сложных машин c Hack The Box - «Новости»

- © HTB Intentions. Эксплуатируем сложную SQL-инъекцию для дампа базы данных - «Новости»

- © Состязание в приватности. Сравниваем безопасные браузеры 2023 года - «Новости»

- © MEGANews. Самые важные события в мире инфосека за декабрь - «Новости»

- © Скоро в Windows 7 SP1 и Windows 8.1 заработает Windows Defender Advanced Threat Protection - «Новости»

|

|

|