Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Мобильный банкер Exobot был впервые замечен ИБ-специалистами летом 2016 года. Малварь продавалась «по подписке», то есть покупатель платил автору Exobot определенную сумму в месяц и получал сконфигурированные под собственные нужды вредоносные приложения, фактически готовые к распространению. В последнее время Exobot являлся одним из лидеров «рынка» мобильных банкеров, наряду с такими известными Android-угрозами, как BankBot, GM Bot, Mazar Bot и Red Alert.

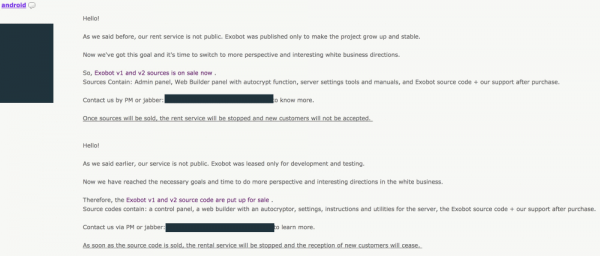

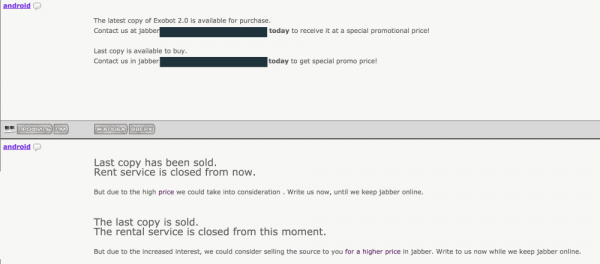

Теперь специалист SfyLabs и журналисты издания Bleeping Computer обнаружили, что автор трояна (известный под псевдонимом android) решил «уйти на покой» и продать исходные коды вредоноса. На скриншотах ниже видно, что android уже объявил о прекращении продаж Exobot по подписке и заявил о готовности продать исходные коды банкера небольшому количеству клиентов.

«Согласно его заявлению, он разбогател, — рассказывает аналитик SfyLabs Чензиг Хан Сахин (Cengiz Han Sahin). — Такие заявления в сфере малвари, по сути, означают одно из двух: либо злоумышленник заметил резкий рост интереса к своей персоне со стороны правоохранительных органов, и/или конкуренты сумели отвоевать у него долю рынка. Либо же соотношение прибылей и рисков для его бизнеса, который определенно был очень выгодным, изменилось и более не представляет интереса».

По мнению специалиста, теперь утечка исходных кодов Exobot – это лишь вопрос времени. Дело в том, что подобные продажи исходников практически никогда остаются по-настоящему секретными. Как правило, один из покупателей в итоге разочаровывается в своем приобретении и сливает исходные коды в открытый доступ, к вящей радости черного рынка. За примерами не нужно ходить далеко, достаточно вспомнить, что такая судьба уже постигла банкеры Slempo, BankBot и GM Bot. Как показывает практика, после подобных «сливов» количество вредоносных приложений, созданных на базе очередных утекших исходников, растет почти в геометрической прогрессии.

Но пока утечка еще не произошла, новые владельцы Exobot тоже не теряют времени даром. Сахин пишет, что с начала продаж исходных кодов Exobot прошло чуть меньше месяца, но новые вредоносные кампании уже были зафиксированы в Австрии, Турции, Голландии и Англии. Наиболее масштабной в настоящий момент является турецкая кампания, от которой уже пострадали более 4400 устройств.

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Банковский троян Catelites Bot атакует российских пользователей - «Новости»

- © Sun Microsystems открыла несколько компонентов Java - «Интернет»

- © Новая вариация Mirai атакует устройства, оснащенные ARC-процессорами - «Новости»

- © Бывший сотрудник "Яндекса" похитил и попытался продать исходный код поисковика - «Интернет и связь»

- © MySQL закрывает доступ к коду корпоративной версии СУБД - «Интернет»

- © Twitter обновил приложения для iPhone и Android - «Интернет»

- © Ботнеты атакуют устройства для майнинга и переключают свое внимание на криптовалюту - «Новости»

- © Google опубликовала исходники внутренних протоколов обмена данными - «Интернет»

- © Google Chrome догонит Firefox через два года - «Интернет»

|

|

|