Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Рекламная сеть использует алгоритм DGA для обхода блокировщиков и браузерного майнинга - «Новости»

Специалисты компании Qihoo 360 Netlab обнаружили рекламную сеть, с декабря 2017 года скрывавшую майнинговые скрипты Coinhive в своих объявлениях, которые затем отображались на самых разных сайтах.

В своем отчете специалисты не разглашают настоящее название рекламной сети и используют кодовое имя DGA.popad. Аббревиатура DGA в этом названии означает Domain Generation Algorithm. DGA – это алгоритм, который генерирует случайные доменные имена, к которым затем будет обращаться вредонос. По сути, лишь сам автор малвари, сконфигурировавший DGA, знает, как именно это работает, и может прогнозировать, какой домен станет следующим. Таким образом, DGA позволяет преступникам регулярно менять домен управляющего сервера и эффективно «путать следы».

Чаще всего DGA используют банковские трояны, однако разработчики DGA.popad тоже нашли этой технологии интересное применение. Рекламная сеть использовала алгоритм по назначению, то есть для регистрации новых доменов, с помощью которых «обходила» блокировщики рекламы, в настоящее время установленные у огромного количества пользователей.

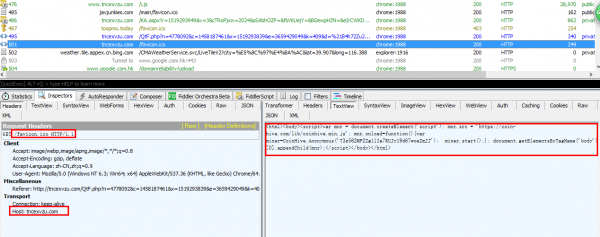

Вредоносная схема DGA.popad работала следующим образом. Если пользователь не имел блокировщика рекламы, ему показывали рекламные объявления непосредственно с основных доменов рекламной сети, в которые был встроен майнинговый скрипт Coinhive для добычи криптовалюты Monero.

Если же ПО пользователя блокировало основные домены DGA.popad, рекламные объявления загружались с других доменов, созданных с использованием DGA. В конечном итоге пользователи блокировщиков рекламы тоже видели объявления с встроенным майнером Coinhive. Дело в том, что рекламная сеть автоматически регистрировала и вводила в строй все новые и новые домены, и делала это куда быстрее, чем их успевали блокировать и заносить в черные списки.

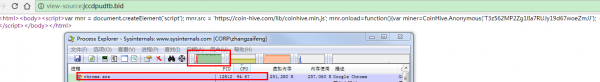

Стоит отметить, что изучая сайты DGA.popad, эксперты обнаружили, что даже favicon.ico скрывает в себе майнинговый скрипт!

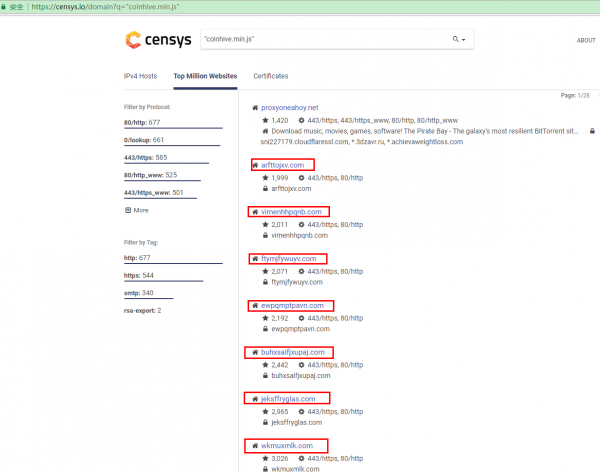

По информации исследователей, сгенерированные при помощи DGA домены привлекали такое количество трафика, что один из них попал в топ-2000 в рейтинге Alexa, а также сайты набирали высокий рейтинг в Censys.

Большинство объявлений со встроенными майнерами размещались на сайтах для взрослых, а также на страницах, предлагающих скачать различный бесплатный контент. Удивляться этому обстоятельству не приходится, так как недавно специалисты подсчитали, что браузерные майнеры чаще всего можно встретить именно на порносайтах, стриминговых сервисах и «пиратских» ресурсах.

- © Рекламная сеть «ВКонтакте» начала свою работу - «Интернет»

- © Авторы скриптов для браузерного майнинга Coinhive говорят, что их репутация уже не может стать хуже - «Новости»

- © Рекламная сеть Яндекса будет считать просмотры по новой системе - «Интернет»

- © Специалисты обнаружили новый ботнет Satori, насчитывающий более 280 000 активных ботов - «Новости»

- © Check Point: майнинговая малварь атаковала 55% компаний в мире - «Новости»

- © Рекламная сеть Яндекса обзавелась собственным клубом - «Интернет»

- © Facebook тестирует рекламную систему, работающую в реальном времени - «Интернет»

- © Вирус по имени yandex - «Интернет»

- © Скрытые «браузерные» майнеры в основном работают на порносайтах - «Новости»

- © Yahoo выкатил новую рекламную платформу - «Интернет»

|

|

|