Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Обнаружен троян для Android, ворующий данные из Facebook Messenger, Skype, Telegram, Twitter - «Новости»

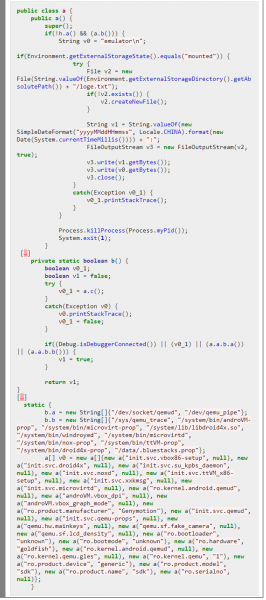

Аналитики Trustlook Labs обнаружили трояна для Android, который похищает данные из популярных мобильных мессенджеров, включая Facebook Messenger, Skype, Telegram, Twitter и так далее.

В своем отчете исследователи не упоминают о способах распространения новой малвари. Но учитывая тот факт, что изученное вредоносное приложение носит название «Облачный модуль» (Cloud Module) на китайском языке, а в Поднебесной не работает Google Play Store, можно предположить, что троян распространяется через сторонние каталоги приложений, сайты и форумы.

Изучение вредоноса показало, что он весьма прост, но при этом и эффективен. Так, после установки вредоносного приложения, троян сначала пытается внести изменения в файл /system/etc/install-recovery.sh. Если операция проходит успешно, это гарантирует малвари устойчивое присутствие в системе и запуск после каждой перезагрузки.

Закрепившись в системе, «Облачный модуль» принимается извлекать данные из популярных мессенджеров, среди которых:

- Tencent WeChat;

- Weibo;

- Voxer Walkie Talkie Messenger;

- Telegram Messenger;

- Gruveo Magic Call;

- Twitter;

- Line;

- Coco;

- BeeTalk;

- TalkBox Voice Messenger;

- Viber;

- Momo;

- Facebook Messenger;

Хотя воровство информации из IM – это единственная функциональность этого, казалось бы, простого трояна (что уже достаточно необычно), специалисты отмечают, что Cloud Module применяет весьма серьезные техники «маскировки» и старается затруднить работу ИБ-специалистов. К примеру, троян уклоняется от динамического анализа кода, используя антиэмулятор и обнаруживая дебаггеры. Кроме того, разработчики малвари предприняли попытку обезопасить свой код посредством шифрования и задействовали XOR.

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © Майнер Digmine распространяется через Facebook Messenger - «Новости»

- © SMS-троян атакует смартфоны под видом мессенджера WhatsApp - «Интернет и связь»

- © Банковский троян FakeBank переадресует мошенникам пользовательские звонки в банк - «Новости»

- © Более 50 приложений в Google Play содержали малварь GhostTeam - «Новости»

- © Обнаружен самый продвинутый троян под Android - «Интернет и связь»

- © Банковский троян Catelites Bot атакует российских пользователей - «Новости»

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Еще больше малвари в Google Play: приложения воруют аккаунты «Вконтакте» и шпионят за пользователями - «Новости»

|

|

|