Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

ИБ-эксперты компаний Malwarebytes, Sophos и Crowdstrike обнаружили новую версию известного вымогателя SamSam. Разработчики малвари пытаются защитить свой исходный код от глаз специалистов специальным паролем.

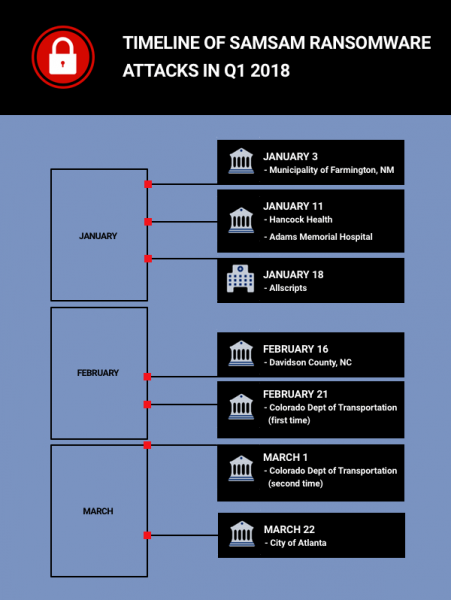

Напомню, что SamSam хорошо известен благодаря целому ряду громких инцидентов. Так, только в первом квартале 2018 года шифровальщик атаковал городские власти американского города Атланта, сразу ряд медицинских учреждений в США, неназванное предприятие, специализирующееся на АСУ ТП и так далее. На иллюстрации ниже можно увидеть хронологию атак, составленную аналитиками Barkly.

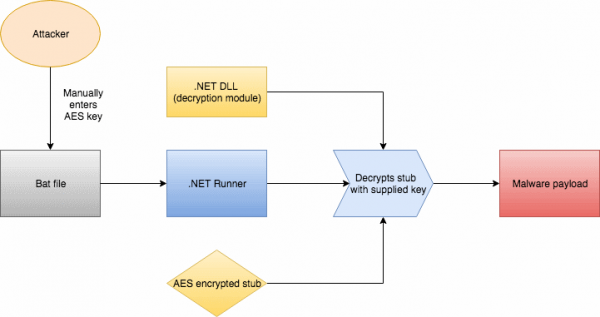

Теперь эксперты Malwarebytes, Sophos и Crowdstrike сообщили о появлении обновленной версии SamSam, обладающей новым механизмом защиты. Дело в том, что раньше любой, кто найдет бинарники SamSam, имел возможность изучить их или попросту запустить на собственной машине обычным двойным кликом. Теперь же разработчики SamSam решили обезопасить свой код паролем, и эта защита не имеет никакого отношения к конечным пользователям. SamSam не распространяется через спам или вредоносные сайты, — его операторы разворачивают малварь, лишь сумев скомпрометировать сеть какой-либо организации, крупной компании или правительственного учреждения.

Чтобы усложнить работу ИБ-специалистов в такой ситуации и не дать им просто запустить выполнение бинарников, злоумышленники защитили вредоноса паролем, который сами операторы атак вводят вручную. Эксперты отмечают, что пароли, судя по всему, разнятся от атаки к атаке. И хотя ранее специалисты уже пришли к выводу, что за разработкой SamSam стоят не правительственные хакеры, методы, используемые авторами вымогателя, в очередной раз напомнили исследователям о «почерке» серьезных APT-групп.

- © Вымогатель SamSam атаковал медицинские учреждения и не только - «Новости»

- © Власти Атланты атаковал шифровальщик SamSam, некоторые городские сервисы приостановили работу - «Новости»

- © Власти Атланты потратили 2,6 млн долларов на устранение последствий атаки шифровальщика - «Новости»

- © Американская больница пострадала от атаки шифровальщика и выплатила 55 000 долларов вымогателям - «Новости»

- © Шифровальщик Scarabey продолжает дело Scarab и атакует российских пользователей - «Новости»

- © Антивирус Sophos получил 30-ю награду Virus Bulletin 100% - «Интернет»

- © Авторы банкера Dridex создали шифровальщик FriedEx (он же BitPaymer) - «Новости»

- © Google защитит паролем целостность прошивки Pixel 2 - «Новости»

- © Обновление продуктов Malwarebytes случайно «испортило» компьютеры пользователей - «Новости»

- © "Доктор Веб" обнаружил новую версию трояна-вымогателя - «Интернет»

|

|

|