Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Специалист компании Tencent взломал Wi-Fi в отеле, написал об этом в блоге и теперь будет оштрафован - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Во время посещения Сингапура и конференции Hack In The Box в августе 2018 года специалист китайской компании Tencent Чжэн Дутао (Zheng Dutao) взломал Wi-Fi в своем отеле Fragrance Hotel и поделился подробностями содеянного в своем блоге.

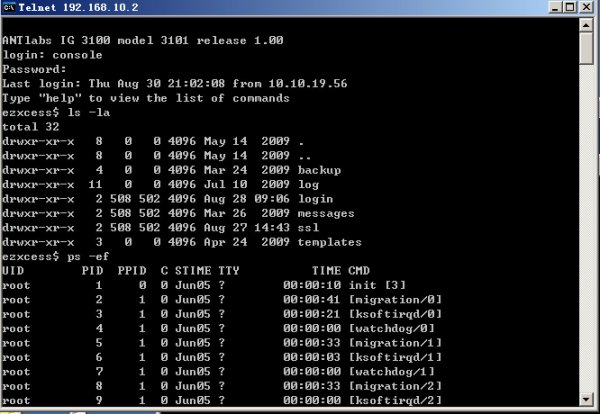

Заселившись в отель 23-летний Чжэн обнаружил, что для аутентификации беспроводная сеть использует устройство AntLab IG3100. Поискав в Google информацию о возможных багах, исследователь был вознагражден: оказалось что эти гейтвеи имеют бэкдор-аккаунты для Telnet- и FTP-подключений, дефолтные учетные данные для которых свободно доступны публично.

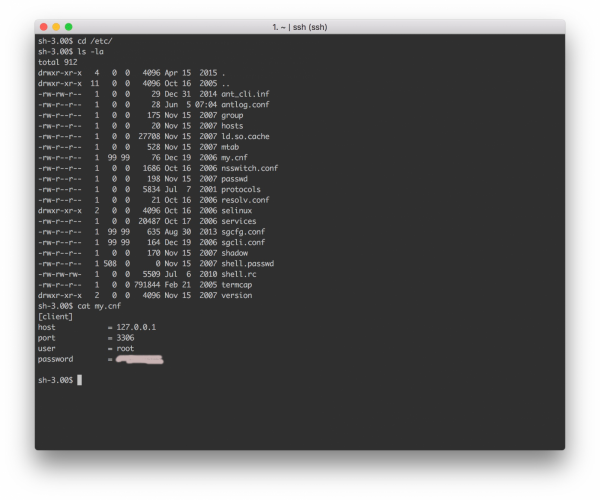

Воспользовавшись этой брешью, специалист успешно проник в локальную сеть отеля, задействовал ряд скриптов и эксплоитов и, в конечном счете, повысил своим привилегии, а также обнаружил старую установку MySQL 4.1.2 и пароль для нее, хранившийся в папке /etc.

Вместо того чтобы уведомить о проблемах персонал отеля, Чжэн предпочел написать в блог об этом непрошеном пентесте. При этом специалист не потрудился отредактировать свой текст и скриншоты, открыто разгласив пароли от Telnet и MySQL, а также другие детали относительно небезопасных систем отеля. В теории этой информацией мог воспользоваться любой злоумышленник, устроив уже настоящую атаку на Fragrance Hotel.

Несколько дней спустя запись в блоге исследователя обнаружили сотрудники Агентства кибербезопасности Сингапура (Cyber Security Agency of Singapore, CSA), которые уведомили об уязвимостях отель, а также заключили самого Чжэня под стражу.

Согласно данным местных новостных агентств (1, 2, 3), расследование случившегося завершилось лишь на этой неделе. В итоге специалиста приговорили к штрафу в размере 5 000 сингапурских долларов (порядка 3 600 долларов США), но теперь эксперт Tencent, наконец, свободен и может вернуться домой.

Стоит заметить, что Чжэню крупно повезло, так как суд пошел ему на встречу и принял во внимание тот факт, что он взломал сеть отеля, не имея преступного умысла, и для него это было лишь хобби. Если бы не это обстоятельство, исследователю грозило бы тюремное заключение сроком до 10 лет.

- © На серверах Facebook можно было удаленно запустить произвольный код - «Новости»

- © Исследователь нашел неправильно настроенную установку MongoDB, принадлежащую компании ABBYY - «Новости»

- © Браузеры Edge и Safari уязвимы перед подделкой данных в строке адреса - «Новости»

- © Исследователи заставили колонки Amazon Echo подслушивать пользователей - «Новости»

- © Вредонос MagentoCore обнаружен на сайтах 7339 магазинов - «Новости»

- © Информацию о 130 000 000 гостей китайских отелей продают в даркнете - «Новости»

- © Из Google Play удалили шесть поддельных финансовых приложений - «Новости»

- © В процессорах VIA C3 нашли бэкдор - «Новости»

- © Скамеры из фальшивой технической поддержки облюбовали Microsoft TechNet - «Новости»

- © Информацию о 0-day уязвимости в Windows опубликовали через Twitter - «Новости»

|

|

|