Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

Изголодавшиеся по новым кадрам из Grand Theft Auto VI фанаты обнаружили указание на скорую публикацию скриншотов горячо ожидаемого криминального боевика Rockstar Games с открытым миром.

Mammoth, крупнейший промышленный объект для удаления углекислого газа (CO2) из атмосферы начал работу в Хеллишейди, Исландия. Предприятие использует метод прямого захвата углекислого газа из воздуха

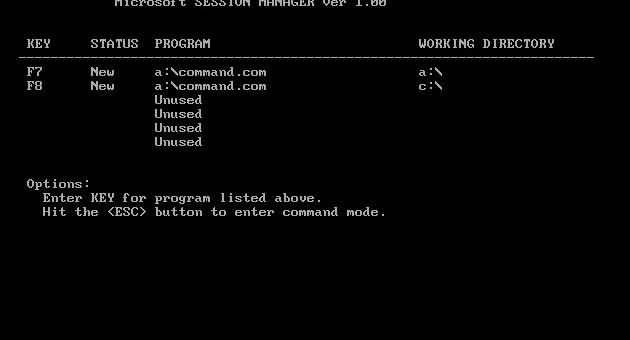

Компания Microsoft опубликовала исходный код MS-DOS 4.00, бинарники, образы дисков и документацию. Теперь исходный код, которому почти 45 лет, доступен под лицензией MIT, то есть с ним можно свободно

Исследователи обнаружили новый банковский троян Brokewell. Вредонос маскируется под фальшивые обновления для Chrome и способен перехватывать любые события, происходящие на устройстве — от нажатий и

Хакеры начали эксплуатировать критическую уязвимость в плагине WP Automatic для WordPress. Баг используется для создания новых пользователей с правами администратора и внедрения бэкдоров. В настоящее

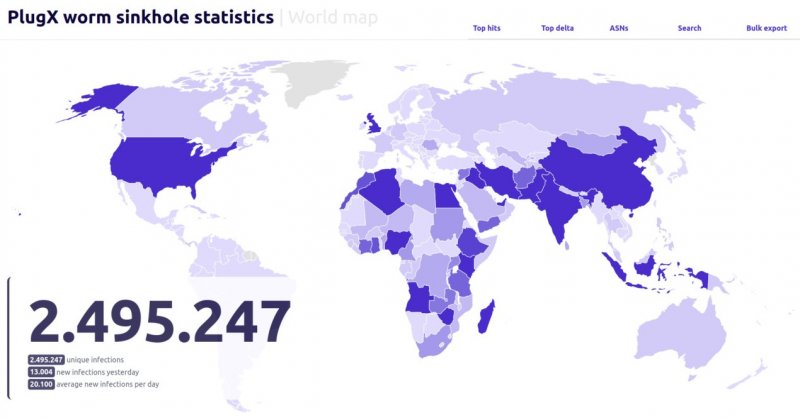

Заброшенный USB-червь PlugX, который бэкдорил подключаемые устройства, продолжал самовоспроизводиться в течение многих лет, хотя его создатели давно потеряли над ним контроль. Малварь оставалась

Аналитики Securonix обнаружили новую кампанию Dev Popper, которая направлена на разработчиков ПО. Хакеры проводят фальшивые собеседования, чтобы склонить жертв к установке Python-трояна удаленного

Разработчики Discord заблокировали множество аккаунтов, связанных с сервисом Spy Pet, который привлек внимание СМИ на прошлой неделе. Сервис занимается сбором и продажей данных пользователей, включая

Компания Apple планирует представить очередную модель своего флагманского планшета iPad Pro с поддержкой искусственного интеллекта и OLED-экраном вместо IPS на Всемирной конференции разработчиков 7

Аэрокосмическая компания SpaceX продолжает регулярно выполнять космические пуски, выводя на орбиту Земли свои собственные спутники Starlink, а также аппараты других заказчиков. На этих выходных в

Конгресс США обвинил крупнейшего производителя дронов DJI в шпионаже для Китая и намерен прекратить деятельность компании, выпускающую продукцию для развлечений и видеоблогинга, в стране. Власти США

В прошлом году власти Германии начали процесс смягчения правил, облегчающих гражданам самостоятельную установку солнечных панелей на балконах. Но ещё до этого Германия стала европейской страной, где

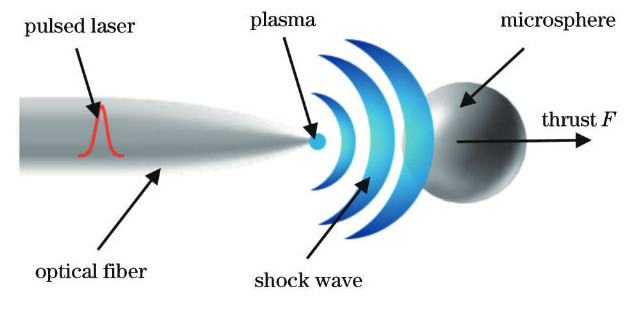

Следующее поколение китайских атомных подводных лодок может быть оснащено лазерными двигателями. В теории это позволит подводным кораблям двигаться со скоростью свыше скорости звука в воде и делать

Неожиданный патч с поддержкой 64 бит для командного многопользовательского шутера Team Fortress 2 от Valve вдобавок ко всем преимуществам также принёс с собой баг, приводивший к вылету игры по

Аналитики McAfee обнаружили нового вредоноса, связанного с инфостилером Redline, который маскируется под демо-версии читерского софта. Интересно, что авторы малвари предлагают пользователям полную

Специалисты центра мониторинга внешних цифровых угроз Solar AURA из ГК «Солар» обнаружили крупную сеть, состоящую более чем из 300 сайтов с изображениями и мемами, созданную для кражи аккаунтов в

Эксперты «Лаборатории Касперского» рассказали о новом банковском трояне для Android, который получил имя SoumniBot. Этот вредонос нацелен на корейских пользователей и отличается нестандартным

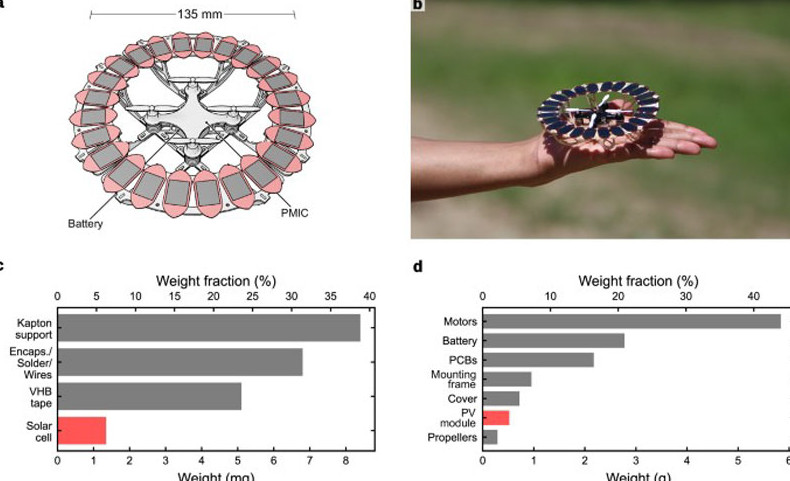

Исследователи из Линцского университета создали миниатюрный квадрокоптер, который для своего питания использует энергию исключительно от солнечных панелей. Тончайшие лепестки солнечных панелей из

Компания Seagate решила развеять некоторые «мифы и заблуждения» о надёжности жёстких дисков с технологией магнитной записи с подогревом (HAMR). Производитель утверждает, что среднее время наработки

Все 40 вариантов видеокарт Radeon RX 7000 и GeForce RTX 40-й серии, присутствующих на рынке Германии, предлагаются по ценам ниже рекомендованных (MSRP). На это указывает свежий анализ рынка от

Компания Cisco выпустила патчи для уязвимости в Integrated Management Controller (IMC), для которой уже существует публично доступный эксплоит. Проблема позволяет локальным злоумышленникам повысить

Ученые из Иллинойского университета в Урбане-Шампейне (UIUC) пришли к выводу, что большая языковая модель (LLM) GPT-4 компании OpenAI может успешно эксплуатировать реальные уязвимости, если

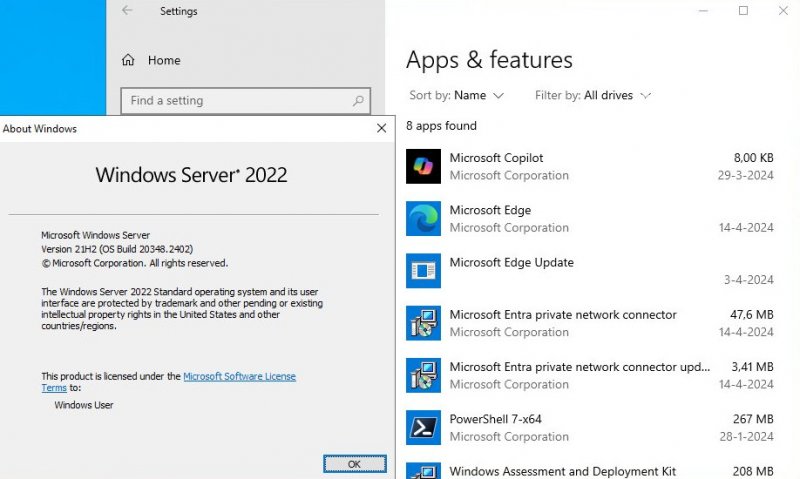

Компания Microsoft сообщила, что ИИ-ассистент Copilot был по ошибке добавлен в Windows Server вместе с недавними обновлениями Edge. Разработчики заверили, что приложение не собирало и не передавало

Компания SpaceX уведомила некоторых пользователей спутникового интернета Starlink, что они в скором времени потеряют доступ к сервису. Уведомления получили те, кто пользуется спутниковым интернетом

Золото как отличный и стойкий к агрессивным средам проводник давно снискал популярность у производителей чипов и электроники. Недавно учёные смогли открыть в нём новую и неожиданную грань, которая

Boston Dynamics, которая накануне закрыла проект робота Atlas на гидравлических приводах, сообщила о его возрождении в формате полностью электрической платформы. Более того, теперь робот будет

Специалисты из группы VUSec при Амстердамском свободном университете представили новую вариацию атаки Spectre v2, которая затрагивает Linux-системы, работающие на базе современных процессоров Intel.

Аналитики Proofpoint считают, что злоумышленники используют для распространения инфостилера Rhadamanthys PowerShell-скрипт, созданный при помощи ИИ (например, ChatGPT компании OpenAI, Gemini

Компания Apple оповестила пользователей iPhone в 92 странах мира о «наемной шпионской атаке», в рамках которой неизвестные пытаются удаленно скомпрометировать устройства жертв. Для защиты от таких

Магнитная левитация широко используется для скольжения без трения в игрушках, приборах, фурнитуре и даже в поездах (маглевах). Но всё это работает от внешних источников питания и иногда очень

В интервью изданию «Коммерсантъ» глава поискового бизнеса «Яндекса» Дмитрий Масюк рассказал о победе над Google «на всех площадках» в отечественном рынке. Доля «Яндекса» на российском поисковом

Павел Дуров сегодня снова заявил, что количество ежемесячных пользователей мессенджера Telegram достигло 900 миллионов человек. Вместе с тем Дуров отметил, что половина из этого числа пользуется

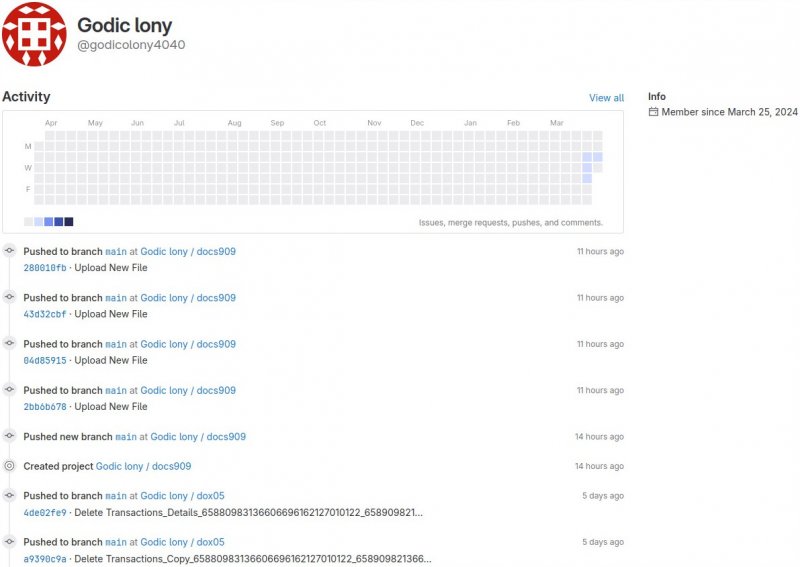

Компания Acuity, работающая c государственными органами США, подтвердила, что хакеры взломали ее репозитории на GitHub и похитили оттуда документы. Напомним, что на прошлой неделе взломщик заявлял,

Компания Cisco выпустила предупреждение об XSS-уязвимости в маршрутизаторах для малого бизнеса серии RV. Так как поддержка этих устройств уже прекращена, патчей ждать не стоит. Уязвимость

Visa предупреждает о росте активности новой версии малвари JsOutProx, нацеленной на финансовые учреждения и их клиентов. Впервые JsOutProx был обнаружен в декабре 2019 года. Этот вредонос

Критическая уязвимость (SQL-инъекция) в популярном плагине LayerSlider для WordPress могла использоваться для извлечения конфиденциальной информации из баз данных, например, хешей паролей.

Компания Google устранила еще одну уязвимость нулевого дня в браузере Chrome, которая использовалась исследователями в ходе хакерского состязания Pwn2Own в прошлом месяце. Уязвимость получила

|