Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исправлен баг, позволявший удалять чужие фотографии в Facebook - «Новости»

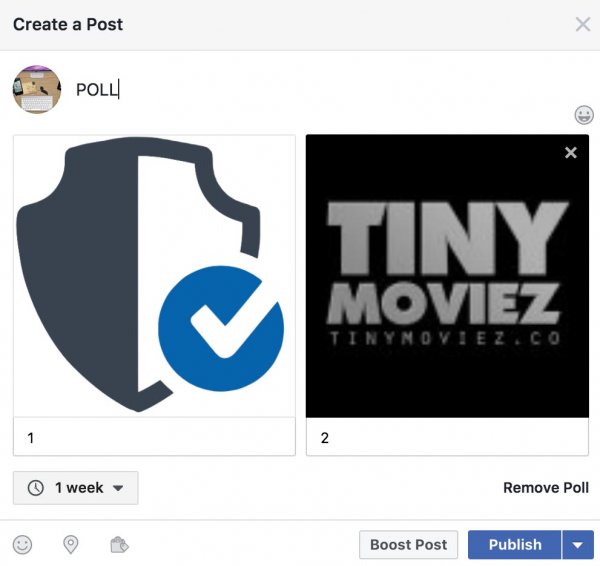

В начале ноября 2017 года разработчики Facebook представили новую функцию: позволили пользователям создавать опросы, в состав которых можно включать изображения и даже анимированные GIF. Иранский исследователь и веб-разработчик Пойя Дараби (Pouya Darabi) рассказал, что вскоре после релиза ему удалось обнаружить критическую уязвимость, связанную с этой функцией.

Опрос с картинками

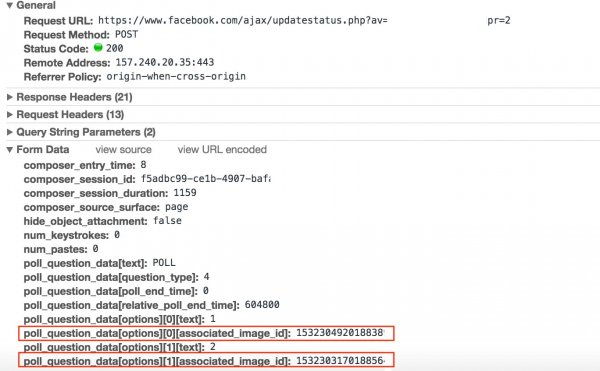

Специалист объяснил, что при создании каждого нового опроса на серверы Facebook уходит запрос, который, помимо прочего, содержит идентификаторы использованных в голосовании изображений. Как оказалось, эти ID можно подменить идентификатором любого другого изображения, размещенного в социальной сети, и эта картинка в итоге появится в опросе. Если после этого атакующий удалит свой опрос, вместе с ним с серверов Facebook будет удалено изображение с соответствующим ID. То есть чье-то чужое фото.

Дараби обнаружил проблему еще 3 ноября 2017 года, и в тот же день разработчики социальной сети представили временную «заплатку», а 5 ноября 2017 года устранили проблему уже окончательно.

Исследователь пишет, что получил за обнаруженный баг вознаграждение в размере 10 000 долларов США. Стоит сказать, что это не первый случай, когда Дараби удается заработать солидную сумму, находя баги в Facebook.Так, в 2015 году он нашел способ обхода CSRF-защиты, что принесло ему 15 000 долларов, а еще год спустя Дараби доказал, что это была не единственная проблема защитных механизмов и заработал еще 7500.

- © Функция проведения опросов от Facebook - «Интернет»

- © В Facebook обнаружена серьезная уязвимость - «Интернет»

- © Facebook тестирует новую функцию для продвижения продукции в социальной сети - «Интернет»

- © Facebook автоматически распознает лица на фото - «Интернет»

- © В Facebook можно будет создавать тематические ленты новостей - «Интернет»

- © Импорт контактов из Gmail в Facebook больше невозможен - «Интернет»

- © Facebook запустила новую опцию "общий альбом" - «Интернет и связь»

- © В комментарии на Facebook теперь можно добавлять картинки - «Интернет»

- © В Facebook появилась кнопка «Подписаться» - «Интернет»

- © "Пасхалка" в Instagram и Facebook позволяет делать необычные картинки - «Интернет и связь»

|

|

|