Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

ESET предупредила о продолжении кибершпионской операции, к которой причастен интернет-провайдер - «Новости»

В сентябре 2017 года специалисты компании ESET предупреждали о вредоносной кампании по распространению шпионской программы FinFisher (FinSpy). Обнаруженная аналитиками операция производилась в семи странах мира, причем в двух из них в распространении FinFisher мог участвовать крупный интернет-провайдер. 21 сентября, в день публикации отчета ESET, кампания была приостановлена.

Напомню, что спайварь FinFisher, так же известная как FinSpy, была создана много лет назад компанией Gamma Group International (Мюнхен, Германия), а ее продажей занимается дочерняя компания Gamma Group в Великобритании. В основном FinFisher распространяется среди правительственных агентств и правоохранительных органов разных стран, но Gamma Group неоднократно ловили на продаже своих решений странам с диктаторскими режимами, так что ИБ-эксперты давно рассматривают это ПО как обычную и весьма опасную малварь.

Теперь специалисты ESET рассказали, что 8 октября 2017 года в одной из двух стран, где в распространении FinFisher подозревался интернет-провайдер, стартовала идентичная операция, использующая ту же самую необычную схему переадресации веб-браузеров. Но теперь вместо FinFisher распространяется новое шпионское ПО – Win32/StrongPity2. В ESET изучили вредоносную программу и обнаружили сходство со спайварью, которую в прошлом предположительно применяла хакерская группировка StrongPity.

Первое сходство – это сам сценарий атаки. Пользователь, который пытается загрузить легитимное ПО, перенаправляется на поддельный сайт, с которого загружается зараженная StrongPity2 версия нужной программы. В ходе исследования специалисты ESET обнаружили зараженные версии такого ПО, как CCleaner, Driver Booster, браузера Opera, Skype, VLC Media Player, WinRAR.

Помимо этого, среди общих черт StrongPity и новой StrongPity2 были отмечены идентичные фрагменты кода, структура конфигурационных файлов, необычный алгоритм шифрования (Byte ^= ((Byte & 0xF0) 4), старая версия libcurl 7.45 и способ эксфильтрации файлов.

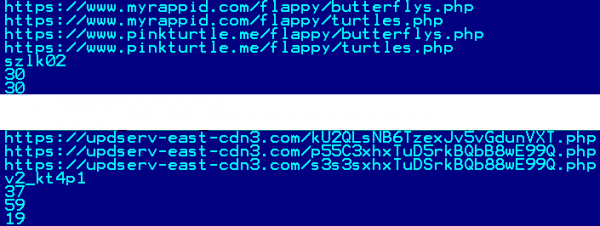

Конфигурационные файлы. Вверху StrongPity, внизу StrongPity2

Также в StrongPity2 предусмотрена возможность кражи файлов. Под прицелом оказались документы с расширениями .ppt, .pptx, .xls, .xlsx, .txt, .doc, .docx, .pdf, .rtf. Кроме того, малварь может загружать другое вредоносное ПО и выполнять его с привилегиями скомпрометированной учетной записи.

Сообщается, что с 8 октября 2017 года системы телеметрии ESET зафиксировали больше ста попыток атак с использованием StrongPity2.

- © Skype подвергся массированной атаке - «Интернет и связь»

- © В Беларуси зафиксирована эпидемия рекламного ПО | - «Интернет и связь»

- © Основатель Virgin Group поверил в Hyperloop - «Новости сети»

- © Опрос Eset о резервном копировании файлов - «Windows»

- © Очередная попытка Mail.Ru Group продать HeadHunter не увенчалась успехом - «Интернет»

- © Павел Дуров опроверг слухи о продаже ВКонтакте - «Интернет»

- © Mail.Ru Group закрыла все офисы, занимавшиеся продажей медийной рекламы - «Интернет»

- © MySpace запустила своего конкурента iTunes - «Интернет»

- © Facebook интегрируется с антивирусными решениями ESET - «Интернет»

- © Правоохранительные органы прекратили работу Andromeda, одного из крупнейших ботнетов в сети - «Новости»

|

|

|