Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Малварь RedDrop следит за пользователями Android и записывает все, что происходит вокруг - «Новости»

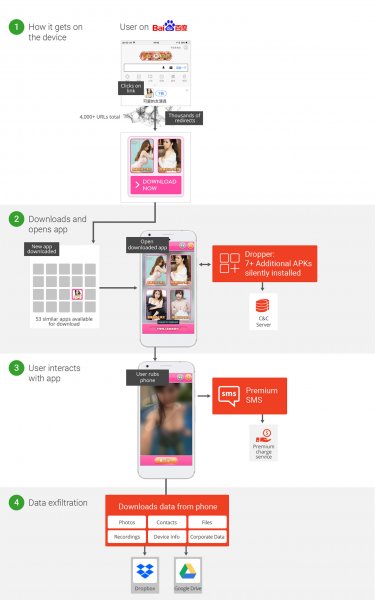

Специалисты компании Wandera обнаружили новую угрозу для Android — малварь RedDrop. На первый взгляд RedDrop представляет собой мощный шпионский инструмент, который, например, способен использовать микрофон устройства для скрытой записи всего, что происходит вокруг, а затем загружать полученное аудио в Dropbox или Google Drive. Но аналитики отмечают, что, невзирая на такую функциональность, RedDrop не является фактической спайварью (spyware), и используется более примитивным образом, к примеру, подписывает своих жертв на платные SMS-сервисы.

В настоящее время RedDrop распространен преимущественно в Китае. Так как на территории Поднебесной не работает официальный Google Play Store, пользователи загружают приложения из сторонних каталогов и других источников, куда гораздо проще внедрить малварь.

Эксперты Wandera обнаружили RedDrop в составе 53 различных приложений, включая калькуляторы, редакторы изображений, игры, приложения для взрослых и так далее. Исследователи пишут, что некоторые приложения ориентированы на англоязычных пользователей, и называют кампанию по распространению RedDrop «глобальной». Так, стоящая за созданием RedDrop группировка использует более 4000 доменов и сложные цепочки редиректов для распространения вредоносных приложений.

Проникнув на устройство пользователя, RedDrop не только собирает базовую информацию о зараженном гаджете и передает ее на управляющий сервер, но и устанавливает семь дополнительных приложений, отвечающих за другую вредоносную функциональность. Как только пользователь запустит зараженное приложение, малварь незаметно подпишет его на платные SMS-сервисы. В сущности, основная задача RedDrop в настоящее время заключается именно в этом: малварь должна осуществить подписку, а также удалить любые входящие текстовые сообщения и замести следы, чтобы пользователь ничего не заподозрил.

К примеру, атаки на китайских пользователей начались с приложения для взрослых CuteActress, в котором пользователю предлагается потереть экран, чтобы увидеть фото обнаруженное девушки. Каждый раз, когда пользователь трет экран, его подписывают на все новые платные SMS-сервисы.

Схема атаки на примере CuteActress

Однако помимо этого RedDrop может похищать с зараженного устройства фотографии, списки контактов и другие файлы, а также использовать микрофон девайса для скрытой записи всего, что происходит вокруг, а затем загружать полученное аудио в Dropbox или Google Drive.

Исследователи полагают, что украденные фото или записанное аудио могут использоваться для шантажа пользователей и вымогательства. То есть эта функциональность может быть задействована, если RedDrop заразил устройство состоятельного бизнесмена, политика и так далее.

- © Обнаружена первая малварь для Android, написанная на языке Kotlin - «Новости»

- © Более 50 приложений в Google Play содержали малварь GhostTeam - «Новости»

- © Многофункциональный Android-троян Loapi ворует, майнит и может повредить устройство физически - «Новости»

- © Эксперты обнаружили мощное шпионское ПО Skygofree, предназначенное для мобильных устройств - «Новости»

- © Исходники Coldroot RAT загрузили на GitHub два года назад, но вредонос все еще «не видят» антивирусы - «Новости»

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © ESET: «Полицейские» вымогатели остаются главной угрозой для Android - «Новости»

- © Мобильный вымогатель Android/Locker.B принимает выкуп в формате подарочных карт для iTunes - «Новости»

- © High-Tech Bridge: более 90% криптовалютных приложений для Android содержат как минимум три уязвимости - «Новости»

- © Новая вариация Mirai атакует устройства, оснащенные ARC-процессорами - «Новости»

|

|

|