Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исходные коды PoS-малвари TreasureHunter попали в открытый доступ - «Новости»

Специалисты компании Flashpoint сообщили, что еще в марте 2018 года в открытом доступе были опубликованы исходные коды PoS-малвари TreasureHunter. Из-за чего произошла утечка доподлинно неизвестно, однако эксперты считают, что теперь следует ожидать прироста PoS-малвари. Похожие пики активности после утечки исходных кодов уже не раз демонстрировали другие угрозы, например, банкер Zeus, мобильный банкер BankBot или IoT-вреодонос Mirai.

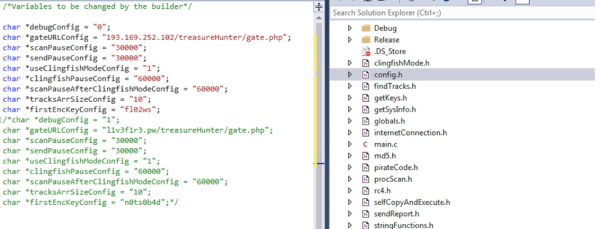

TreasureHunter существует как минимум с 2014 года и ее авторство приписывают группировке BearsInc. Малварь, как и многие другие PoS-угрозы, используется для атак на Windows-машины. Заражая их, TreasureHunter внедряет в систему свой DLL и ключ реестра, чтобы обеспечить себе устойчивое присутствие, а затем ищет связанные с PoS процессы. Если интересующие злоумышленников процессы были обнаружены, малварь похищает из памяти зараженной машины информацию о банковских картах и передает ее на удаленный управляющий сервер злоумышленников.

Эксперты Flashpoint пишут, что сходные коды TreasureHunter были опубликованы на неназванном русскоязычном хакерском форуме, и после тщательного изучения аналитики компании сумели подтвердить их подлинность. Стоит отметить, что угрозу никак нельзя назвать новой. Оригинальный TreasureHunter написан на чистом C, без использования C++, и скомпилирован еще в Visual Studio 2013 на Windows XP.

Хотя теперь эксперты прогнозируют, что на базе исходников TreasureHunter появится немало подражателей (по данным компании, на андеграундных форумах уже активно обсуждаются возможные способы улучшения и использования вредоноса), также специалисты компании отмечают, что утечка кода позволяет ИБ-специалистам более детально изучить угрозу и разработать более эффективные методы для борьбы с ней.

- © Автор Exobot продает исходный код своего банкера - «Новости»

- © Новая версия Mirai превращает зараженные IoT-устройства в прокси - «Новости»

- © Новая вариация Mirai атакует устройства, оснащенные ARC-процессорами - «Новости»

- © Исходники Coldroot RAT загрузили на GitHub два года назад, но вредонос все еще «не видят» антивирусы - «Новости»

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © Неизвестные опубликовали на GitHub исходный код iBoot, одного из ключевых компонентов устройств Apple - «Новости»

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © «Доктор Веб» сообщила о трояне, атакующем клиентов Сбербанка, но в банке считают, что малварь неопасна - «Новости»

- © Создатели малвари Mirai признали себя виновными - «Новости»

- © Вредонос, замаскированный под графическое приложение для снятия стресса, охотится за учетными данными Facebook - «Новости»

|

|

|