Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Мобильный вредонос Roaming Mantis быстро распространяется по миру и заражает смартфоны через роутеры - «Новости»

Впервые специалисты «Лаборатории Касперского» рассказали о малвари Roaming Mantis еще месяц назад, в середине апреля 2018 года. Изначально вредонос атаковал преимущественно пользователей из Японии, Кореи, Китая, Индии и Бангладеш, и исследователи сочти угрозу локальной, не затрагивающей остальной мир. Но за время, прошедшее с момента выхода отчета, ситуация изменилась. Теперь Roaming Mantis «говорит» еще на двух десятках языков (в том числе и на русском) и быстро распространяется по миру.

Теперь малварь использует взломанные роутеры, чтобы заражать смартфоны и планшеты, работающие под управлением Android, перенаправлять устройства набазе iOS на фишинговый сайт, а также запускает майнинговые скрипты CoinHive на десктопах и ноутбуках. Для всего используется техника DNS hijacking — подмена DNS, поэтому атаку часто не удается заметить сразу.

Для подмены DNS авторы Roaming Mantis выбрали, пожалуй, наиболее простой и эффективный способ: они прописывают в настройках скомпрометированных роутеров собственные адреса DNS-серверов. После этого, что бы пользователь ни набрал в адресной строке браузера, его перенаправят на вредоносный сайт.

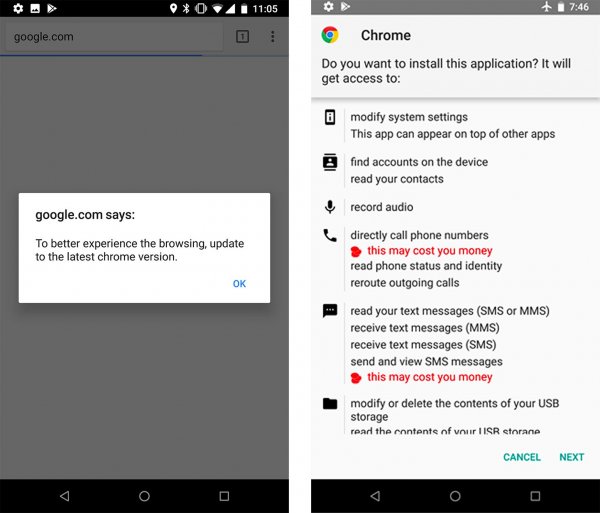

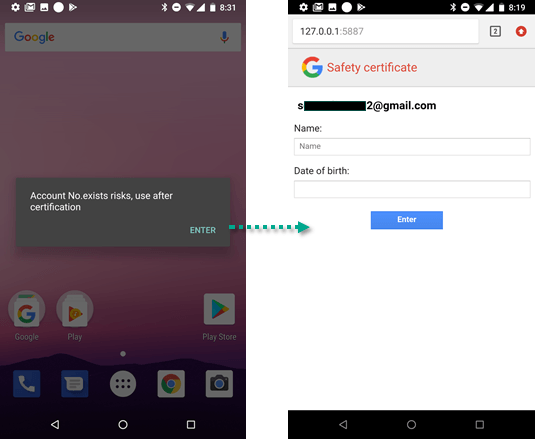

После того как жертва была перенаправлена на вредоносный сайт, ей показывают предупреждение о том, что якобы пора обновить браузер. Начинается загрузка вредоносного приложения с именем chrome.apk (также существует версия с именем facebook.apk).

В процессе установки Roaming Mantis запрашивает множество различных разрешений, в том числе на доступ к информации об аккаунтах, получение и отправку SMS-сообщений и обработку голосовых звонков, запись аудио, доступ к файлам, отображение своего окна поверх других и так далее. Для такого доверенного приложения, как Google Chrome, этот список выглядит не таким уж подозрительным — если уж пользователь поверил, что это легитимный браузер, то разрешения он наверняка выдаст, не особенно вчитываясь в запрос.

После установки приложения малварь использует право на доступ к списку аккаунтов, чтобы узнать, какая учетная запись используется на зараженном устройстве. Затем, поверх всех остальных окон, появляется сообщение, гласящее, что с аккаунтом пользователя что-то не в порядке и ему необходимо перелогиниться. Далее открывается страница, на которой пользователь должен ввести свое имя и дату рождения.

По всей видимости, впоследствии эти данные вместе с разрешениями на доступ к SMS-сообщениям, открывающим доступ к одноразовым кодам двухфакторной аутентификации, используются авторами Roaming Mantis для кражи аккаунтов Google.

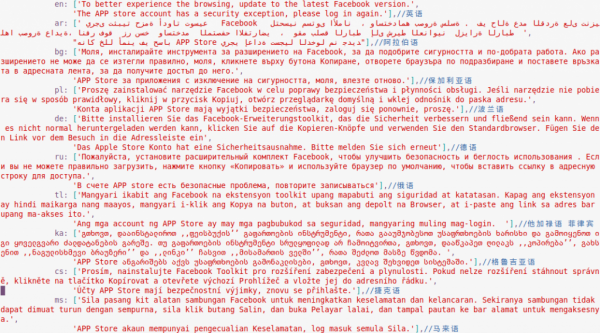

Как уже было сказано выше, изначально малварь умела выводить сообщения лишь на четырех языках: английском, корейском, китайском и японском. Однако в какой-то момент создатели Roaming Mantis решили не ограничиваться этими странами и научили угрозу «говорить» еще на двух десятках языков:

- арабском,

- армянском,

- бенгальском,

- болгарском,

- вьетнамском,

- грузинском,

- иврите,

- индонезийском,

- испанском,

- итальянском,

- малайском,

- немецком,

- польском,

- португальском,

- русском,

- сербохорватском,

- тагальском,

- тайском,

- турецком,

- украинском,

- хинди,

- чешском.

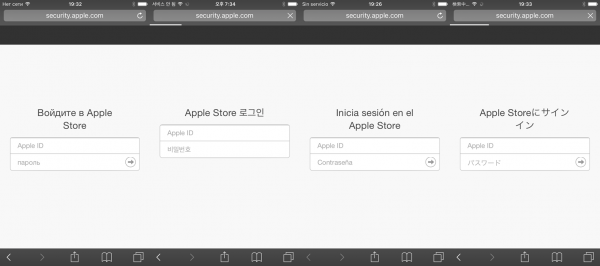

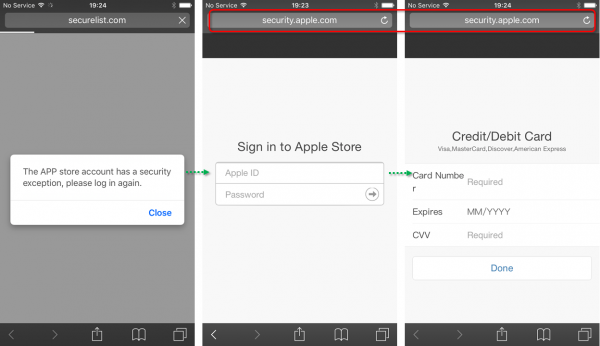

Кроме того, теперь Roaming Mantis научился атаковать устройства, работающие под управлением iOS. В этом случае все происходит иначе, чем на Android. Вместо загрузки приложения вредоносный сайт сразу показывает жертве предупреждение о том, что следует заново залогиниться в App Store — и отображает соответствующую страницу. При этом в адресной строке виден вызывающий доверие адрес security.apple.com.

Исследователи отмечают, что в данном случае злоумышленники не стали ограничиваться кражей логина и пароля от Apple ID, и сразу после ввода данных требуют от пользователя ввести еще и номер банковской карты.

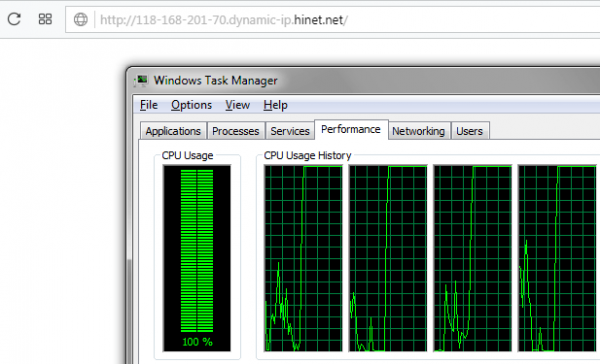

Третье нововведение, которое обнаружили эксперты, касается настольных компьютеров и ноутбуков. На них Roaming Mantis запускает майнинговый скрипт CoinHive. Процессор при этом загружается вплоть до 100%, от чего система, естественно, ужасно тормозит и тратится немалое количество электричества.

С обновленной версией отчета, рассказывающей об эволюции Roaming Mantis, можно ознакомиться здесь.

Фото: «Лаборатория Касперского»

- © Новый вирус взламывает роутеры - «Интернет и связь»

- © Мобильный вредонос HiddenMiner может вывести зараженное устройство из строя - «Новости»

- © Вредонос Wp-Vcd распространяется через «пиратские» темы для WordPress - «Новости»

- © Эксперты обнаружили мощное шпионское ПО Skygofree, предназначенное для мобильных устройств - «Новости»

- © Малварь Hide ‘N Seek «выживает» на IoT-устройствах даже после перезагрузки - «Новости»

- © Майнинговый ботнет заражает устройства на Android через открытые порты ADB - «Новости»

- © Малварь RottenSys обнаружена на 5 млн Android-устройств, некоторые из которых были заражены «из коробки» - «Новости»

- © Обнаружена первая малварь для Android, написанная на языке Kotlin - «Новости»

- © Более 2000 сайтов на WordPress заражены кейлоггером и браузерным майнером - «Новости»

- © Dridex распространяется через скомпрометированные FTP - «Новости»

|

|

|