Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Наборы эксплоитов уже используют свежие баги во Flash и Internet Explorer - «Новости»

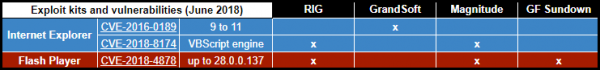

Эксперты Malwarebytes опубликовали отчет, посвященный активности крупных наборов эксплоитов за последнее время. Как оказалось, обнаружение новых уязвимостей нулевого дня во Flash и Internet Explorer дало эксплоит-китам новый толчок.

В последнее время ИБ-специалиты отмечают значительное снижение популярности известных наборов эксплоитов. Дело в том, что использовать их становится все сложнее, ведь современные браузеры уже не так просто скомпрометировать, особенно после массового отказа от Flash и перехода на HTML5. Поэтому новые уязвимости сейчас особенно ценятся среди вирусописателей.

Эксперты Malwarebytes сообщают, что несколько багов буквально вдохнули в наборы эксплоитов новую жизнь. Первой стала уязвимость CVE-2018-4878, обнаруженная во Flash Player в начале 2018 года. Уже на момент обнаружения эту проблему эксплуатировали северокорейские хакеры, а после, невзирая на скорой выход патча, уязвимость продолжила «пользоваться спросом» и была замечена в ходе нескольких вредоносных кампаний.

Еще один критический баг, CVE-2018-8174, был обнаружен недавно в Internet Explorer. Мы уже писали о том, что данная проблема опасна для всех версий Windows и, в сущности, является производной от уязвимости CVE-2016-0189, обнаруженной в составе VBScript еще два года назад. Стоит отметить, что старая проблема тоже по-прежнему весьма популярна среди злоумышленников.

«Так как Flash и VBScript представляют собой софт, который может быть использован для различных веб-атак, естественно было увидеть интеграцию этих уязвимость в наборы эксплоитов», — пишут специалисты Malwarebytes.

Так, набор эксплоитов RIG уже взял на вооружение эксплоит для проблемы в VBScript, став первым реализовавшим это набором эксплоитов. Затем авторы RIG адаптировали для своего «продукта» и эксплоит для упомянутой уязвимости во Flash. В настоящее время RIG заражает своих жертв такими вредоносами, как Bunitu, Ursnif и SmokeLoader.

Другой известный и серьезный набор эксплоитов, Magnitude, по-прежнему концентрируется на южнокорейских пользователях и уже применяет в работе как CVE-2018-4878, так и CVE-2018-8174.

Еще один активный на данный момент эксплоит-кит – это GreenFlash Sundown. Это решение по-прежнему работает через рекламные серверы OpenX, но его авторы тоже уже нашли применение CVE-2018-4878. Обычно GreenFlash Sundown распространяет вымогателя Hermes, но в последнее время среди пейлоадов попадается и криптовалютный майнер.

Самым небольшими из всех перечисленных наборов эксплоитов является GrandSoft, атакующий только пользователей Internet Explorer. Этот эксплоит-кит до сих пор полагается на эксплуатацию старого бага CVE-2016-0189 и распространяет стилера AZORult.

«Без сомнения недавний приток новых уязвимостей нулевого дня дал наборам эксплоитов столь необходимый толчок. Мы заметили увеличение кампаний RIG, что, по всей видимости, связано с более высоким процентом успешных загрузок. Пока другие атакующие концентрируют свое внимание на эксплоитах для Microsoft Office, мы наблюдаем каскадный эффект среди эксплоит-китов», — резюмируют специалисты.

- © Набор эксплоитов RIG взял на вооружение свежую уязвимость в Internet Explorer - «Новости»

- © Только 5% всех сайтов в интернете по-прежнему работают с Flash - «Новости»

- © Компания Recorded Future выявила самые атакуемые уязвимости - «Новости»

- © Наборы эксплоитов теряют популярность, а эксплоит-кит RIG теперь распространяет майнеры - «Новости»

- © Новую 0-day уязвимость в Adobe Flash используют хакеры, но патча пока нет - «Новости»

- © В популярном флэш-плеере критическая уязвимость - «Интернет»

- © Adobe экстренно патчит Flash Player: критическую уязвимость нулевого дня уже применяют для атак - «Новости»

- © В Internet Explorer очередная уязвимость - «Интернет»

- © Шифровальщик GandCrab требует выкуп в криптовалюте DASH и распространяется посредством наборов эксплоитов - «Новости»

- © В Internet Explorer нашли 0-day уязвимость. Ее уже используют хакеры - «Новости»

|

|

|