Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исследователи доказали связь между BlackEnergy, Industroyer и NotPetya через Exaramel - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

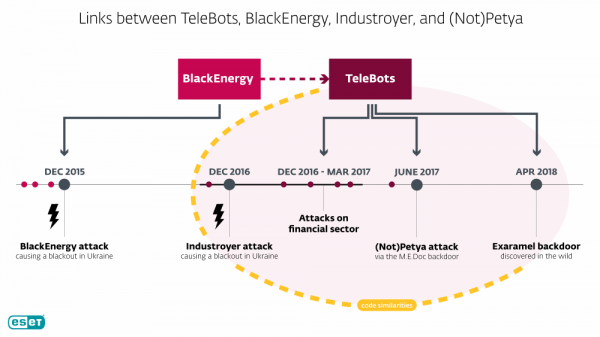

Исследователи малвари из словацкой компании ESET нашли верные улики в пользу того, что кибератаки на энергетическую сеть по всей Украине инициированы той же группой, что и массовая вспышка атак рансомвари NotPetya https://xakep.ru/2017/06/30/wcry-copycat/ в июне 2017 года.

Связать их между собой удалось через третью малварь — бэкдор Exaramel, который появился в апреле 2018. По сути, это улучшенный вариант бэкдора Industoyer, вызвавшего массовое отключение электричества по всей Украине в 2016 году. За год до этого такой же эффект имела атака, получившая название BlackEnergy. Exaramel был задеплоен с серверной инфраструктуры группы Telebots, с их же серверов в свое время пришел NotPetya.

Это не первый раз, когда специалисты по безопасности связывают все эти атаки. Ранее исследователи из ESET и «Лаборатории Касперского» строили свои догадки на общей инфраструктуре и схожести TTP (Tactics, Techniques, and Procedures — тактик, техник и процедур), но это не так надежно, потому что поведение злоумышленника может меняться, либо его может перенять другой хакер.

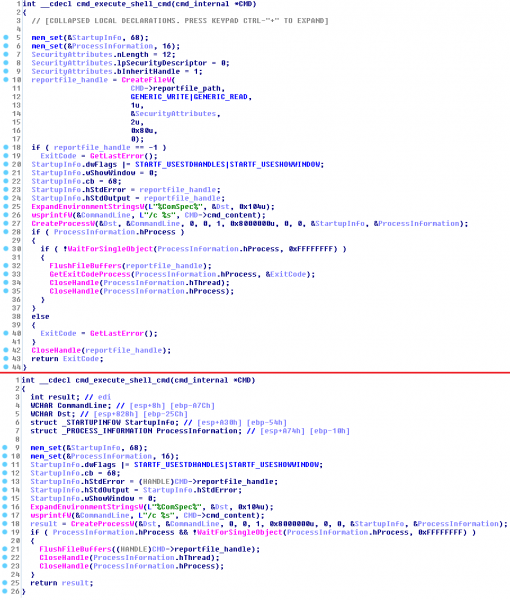

На этот раз на совпадение источника указывает сам код, а также общая инфраструктура серверов управления и контроля (С2) и порядок исполнения вредоносного кода. Exaramel и Industroyer оба используют файл для отчета, куда записывают вывод выполненных команд shell и запущенных процессов. В целом, это похоже на поведение двух вариантов малвари, как и сам их код, который даже частично совпадает.

Сравнение Exaramel (сверху) и Industroyer (внизу)

Теперь группе Telebots приписывают все перечисленные атаки, хотя последняя (Exaramel) была нацелена не на промышленный объект.

Напомним, что представители альянса Five Eyes, который объединяет спецслужбы Австралии, Канады, Новой Зеландии, США и Великобритании, еще в феврале официально объявили Россию в причастности к созданию и распространению рансомвари NotPetya по Украине, откуда она и разошлась по всему миру и нанесла неисчислимый ущерб.

- © Бэкдор группировки Turla получал инструкции через файлы PDF - «Новости»

- © ESET: Россия вошла тройку лидеров по количеству угроз для Android - «Новости»

- © Хак-группа Cobalt атакует банки в России и Румынии - «Новости»

- © ЦРУ назвало создателем вируса NotPetya российскую разведку - «Интернет и связь»

- © Эхо кибервойны. Как NotPetya чуть не потопил крупнейшего морского перевозчика грузов - «Новости»

- © Хак-группа PowerPool уже использует для атак свежую 0-day уязвимость в Windows - «Новости»

- © Отключения электроэнергии в Украине объяснили беспрецедентной хакерской атакой - «Интернет и связь»

- © Майнинговый червь WannaMine по-прежнему атакует крупные компании - «Новости»

- © Пользователи ряда аддонов для Kodi оказались заражены майнинговой малварью - «Новости»

- © Исследователи заставили колонки Amazon Echo подслушивать пользователей - «Новости»

|

|

|