Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

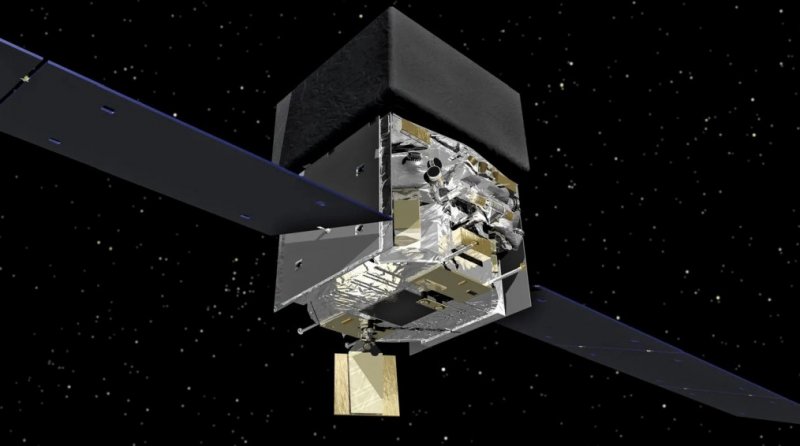

Операторы марсианского вертолёта Ingenuity потеряли связь с аппаратом. Это произошло в минувший четверг, 18 января, к окончанию его 72 полёта над поверхностью Марса. Инженеры анализируют имеющуюся

Компания STMicroelectronics выпустила самые большие в мире датчики изображений с разрешением примерно 18К × 18К пикселей. На одной 300-мм кремниевой пластине можно изготовить всего четыре таких

Национальное управление по аэронавтике и исследованию космического пространства (NASA) США сообщило об успешном тестировании лазерной ретрорефлекторной решётки (Laser Retroreflector Array, LRA),

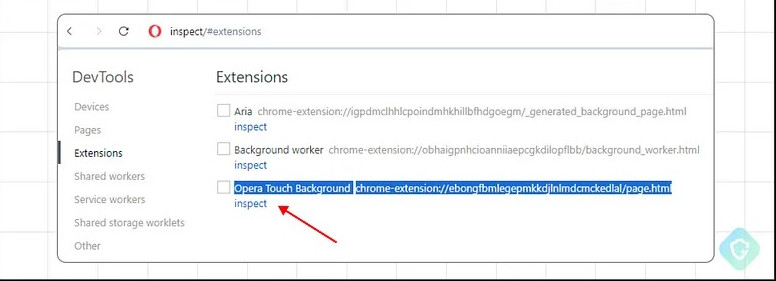

Исследователи Guardio Labs обнаружили RCE-уязвимость в браузере Opera для Windows и macOS, которую можно использовать для выполнения любого файла в операционной системе. Проблема получила название

Исследователи обнаружили, что более 178 000 межсетевых экранов SonicWall, интерфейс управления которых доступен через интернет, уязвимы для атак типа отказ в обслуживании (DoS) и удаленного

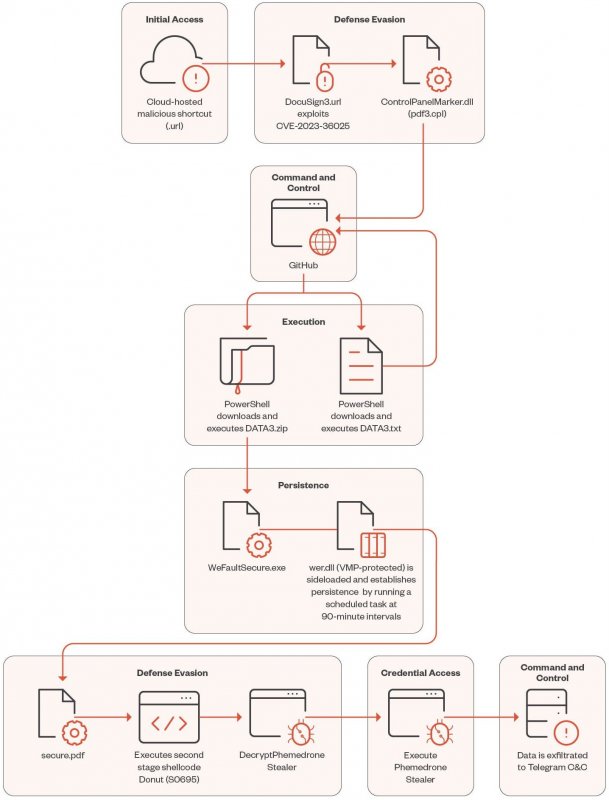

Недавно обнаруженная уязвимость в Windows SmartScreen активно используется в атаках, приводящих к заражению новым стилером Phemedrone, предупреждает компания Trend Micro. Уязвимость CVE-2023-36025

На этой неделе компания Xiaomi объявила о выпуске на глобальном рынке смартфонов серии Redmi Note 13, включая модели Note 13, Note 13 Pro и Note 13 Pro+, каждый из которых поддерживает работу в

В процессе анализа данных от космического гамма-телескопа Fermi за последние 13 лет астрономы NASA обнаружили неожиданный сигнал, исходящий из-за пределов нашей галактики, происхождение которого они

Бренд Redmi объявил о старте глобальных продаж смарт-часов Redmi Watch 4 и беспроводных наушников Redmi Buds 5 Pro и Buds 5, которые были представлены прошлой осенью в Китае. Устройства, как и их

Компания Hyperkin представила портативную игровую консоль Mega 95, которая придётся по вкусу поклонникам некогда популярной игровой приставки Sega Mega Drive. Устройство работает с оригинальными

Половина всех продаваемых в России iPhone поступает в страну уже активированными — соответствующие предупреждения «Известия» обнаружили в розничной сети МТС и «М.Видео — Эльдорадо», хотя

В прошлом году ASUS выпустила уникальную видеокарту TX Gaming GeForce RTX 4070 BTF, не имеющую привычных разъёмов питания. Вместо них карта получила ножевой разъём, который заменяет традиционные 8-

Аналитики AhnLab Security Emergency Response Center (ASEC) предупредили, что плохо защищенные SSH-серверы Linux становятся мишенью для злоумышленников, которые устанавливают на них сканеры портов и

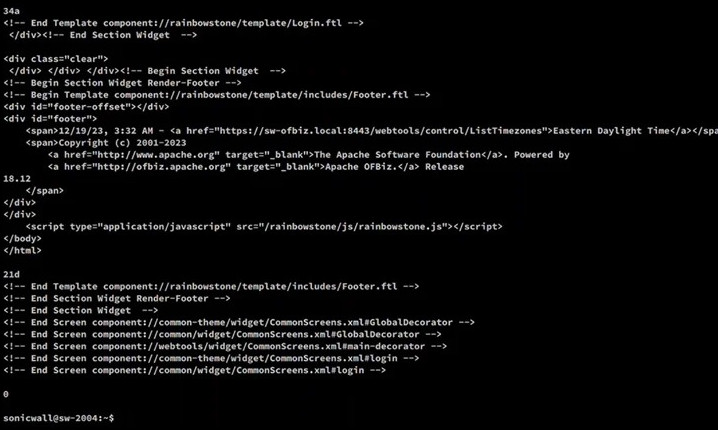

В опенсорсном ERP-решении Apache OfBiz обнаружили уязвимость нулевого дня, которую можно использовать для обхода аутентификации. Интересно, что этот баг возник в результате исправления другой

Злоумышленники продолжают использовать названия известных компаний и сервисов для организации фишинговых атак, чтобы выманить личные и платежные данные пользователей. Чаще всего попытки перехода по

Разработчики Microsoft снова отключают обработчик протокола MSIX ms-appinstaller, так как сразу несколько хакерских группировок используют его для заражения пользователей Windows малварью.

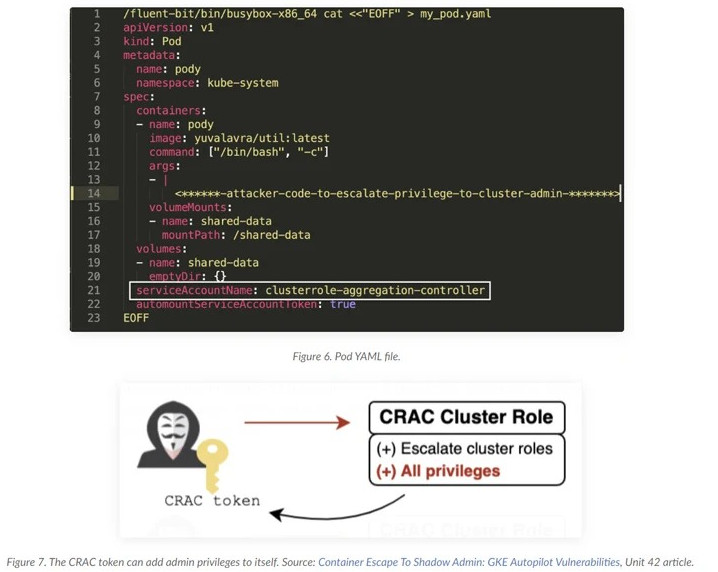

Специалисты Google Cloud исправили уязвимость, которая могла использоваться злоумышленником, имеющим доступ к кластеру Kubernetes, для повышения своих привилегий. «Злоумышленник, скомпрометировавший

Эксперт Positive Technologies Антон Бояркин выявил три уязвимости в УСПД СЕ805М производства компании «Энергомера» — устройствах для сбора данных с приборов учета энергоресурсов и передачи полученной

В ноябре NASA на время потеряло связь с марсианскими роверами и орбитальными аппаратами из-за произошедшего соединения Марса с Солнцем, когда последнее оказалось между Землёй и Красной планетой. Тем

Компания Apple не выпустила ни одного нового iPad в 2023 году, тем самым нарушив традицию, которая поддерживалась на протяжении 12 лет. Это первый год, когда компания решила не выпускать на рынок ни

Смарт-часы Watch Series 9 и Watch Ultra 2 вернули в продажу, поскольку Apple удалось добиться приостановки запрета до вынесения решения по данному делу таможенной службы США, но это мера временная и

Разработчик фанатского расширения Downfall для популярного карточного «рогалика» Slay the Spire пострадал от хакерской атаки. В результате через систему обновлений Steam на машины пользователей

Erid: 2SDnjdpr4GQ Напоминаем, что на нашем складе почти закончился тираж ограниченного бумажного спецвыпуска «Хакера»! В номер вошли лучшие статьи 2015–2017 годов, то есть лучшие статьи за первые

Erid: 2SDnjcbgzDn В январе 2024 года начнутся занятия на курсах, посвященных изучению основ и базовых концепций программирования на Python, а также основам создания устройств интернета вещей. Набор

Гендиректор CD Projekt Адам Кичиньский (Adam Kicinski), который 1 января покинет свой пост, в интервью польскому изданию Parkiet рассказал о находящихся в разработке играх и уроках, извлечённых из

Apple добилась временной отсрочки запрета на продажи смарт-часов Watch в США, вступившего в силу во вторник. Федеральный апелляционный суд вынес решение о приостановке запрета на импорт и продажи —

Компания Microsoft сообщает, что иранские хакеры из группировки APT33 (она же Elfin, Refined Kitten, Peach Sandstorm и Holmium) атакуют организации оборонно-промышленного комплекса. В рамках этой

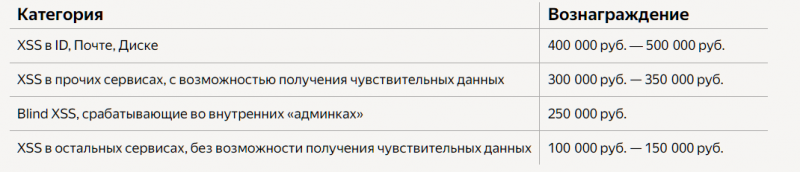

Компания «Яндекс» запускает очередной конкурс по усилению защиты данных в рамках bug bounty программы «Охота за ошибками». На этот раз исследователям предстоит искать в сервисах компании ошибки и

Специалисты из компании Sucuri обнаружили плагин для WordPress, который способен создавать фальшивых пользователей-администраторов и внедрять на сайты вредоносный jаvascript-код для кражи информации

Несмотря на отсутствие доступа к оборудованию для выпуска чипов с литографией в экстремальном ультрафиолете (EUV) из-за санкций, китайская компания SMIC продолжает разработку 5-нм и 3-нм

Американская компания CableMod, занимающаяся продажей адаптеров, переходников и кастомных кабелей питания для компьютерных комплектующих, заявила об отзыве угловых переходников питания 12VHPWR для

Intel следует плану по освоению пяти передовых техпроцессов за четыре года и теперь готова представить свои ангстремные техпроцессы 20A (2-нм) и 18A (1,8-нм) раньше, чем конкуренты из TSMC и

В Китае готовится к выходу мобильная рабочая станция REV-9 на компонентах для настольных ПК и центров обработки данных. Система подойдёт для работников научной сферы и кинематографической отрасли.

Единственная известная нам по Земле биологическая жизнь нуждается в воде. Поэтому среди более 5000 открытых экзопланет специалисты NASA отобрали 17 кандидатов в миры с подповерхностными океанами.

Группа учёных из Висконсинского университета в Мадисоне нашла возможность уменьшить размеры рабочих зон термоядерных реакторов. Исследователи испытали особое напыление для внутренних стенок камер

Облачный инженер Миклош Даниэль Броуди (Miklos Daniel Brody) был приговорен к двум годам тюремного заключения и возмещению ущерба в размере 529 000 долларов. Дело в том, что Броуди стер все

Эксперты предупредили, что северокорейская хакерская группа Lazarus продолжает эксплуатировать уязвимость Log4Shell (CVE-2021-44228). Теперь баг используется для развертывания трех ранее неизвестных

На этой неделе Microsoft выпустила декабрьский набор патчей, которые устранили 34 уязвимости в продуктах компании (не считая восьми ошибок в Microsoft Edge, устраненных ранее). Среди исправленных

Японский автопроизводитель сообщает, что его специалисты занимаются расследованием кибератаки, которая была нацелена на системы подразделений в Австралии и Новой Зеландии (Nissan Oceania). В компании

Министерство юстиции США сообщает, что россиянин Анатолий Легкодымов признал себя виновным в управлении криптовалютной биржей Bitzlato, которая, по мнению властей, помогла вымогателям и другим

|