Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

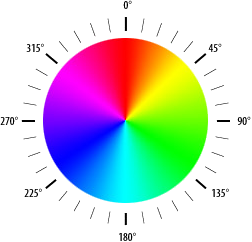

Угол

Медиа-запросы

inherit

initial

- Новости мира Интернет

- Афоризмы

- Видео уроки

- Справочник CSS

Слепой тест, проведённый Audio Science Review, в очередной раз подтвердил, что единственное, что аудиокабель за несколько тысяч долларов передаёт эффективнее, чем кабель за $7 — это огромная сумма

Разработчики из Bethesda Games Studios не спешат открывать новую главу фэнтезийной франшизы The Elder Scrolls с выходом горячо ожидаемой The Elder Scrolls VI, но готовятся закрыть одну из старых. ...

Энтузиаст и видеоблогер Secret Hobbyist спроектировал и собрал материнскую плату PlayStation, объединив лучшие компоненты из разных ревизий оригинальной консоли. Гибридная плата читает игры с карты

Основанная ветеранами BioWare студия Archetype Entertainment представила новый геймплейный отрывок из своего амбициозного научно-фантастического ролевого экшена Exodus в духе Mass Effect. Обзор...

Компания Apple заявила, что за почти четыре года существования функции Lockdown Mode (Режим блокировки) не было зафиксировано ни одного случая успешного взлома iPhone. Если функция активирована,

В российских центрах обработки данных (ЦОД), которые были построены 10-15 лет назад, массово выходит из строя оборудование. Такая ситуация сложилась из-за окончания жизненного цикла, проблем с

Вопреки ожиданиям, мартовская серия анонсов Apple оказалась без упоминания базового iPad с чипом A18, однако планы компании относительно этого устройства не изменились. Журналист Bloomberg Марк

Мировая автомобильная промышленность переживает масштабный разворот. По меньшей мере 12 крупных автопроизводителей приняли решение сократить планы по выпуску электромобилей. Причиной такого шага

До сих пор считалось, что искусственный интеллект может представлять угрозу для трудоустройства обладателей определённых профессий, но проведённый среди пользователей Anthropic Claude опрос показал,

Как аналитическая платформа ScoreSight помогает глубже понимать киберспорт и следить за развитием матчей и команд на дистанции.

Как показала практика последних лет, успех в игровой индустрии ещё не спасает от увольнений. Волна сокращений докатилась до разработчиков военного шутера Battlefield 6 из объединения Battlefield

Создатель Resident Evil, Dino Crisis и The Evil Within Синдзи Миками (Shinji Mikami) покинул учреждённую им студию Tango Gameworks ещё в 2023 году, однако подробности его новой инициативы появились

Мы предоставляем рекламодателям возможность арендовать проверенные рекламные кабинеты для прямого размещения рекламы. Это решение помогает снизить риски блокировок и облегчить взаимодействие с

Дизайн-студия Labus подготовила практическое руководство по созданию меню, которое увеличивает конверсию на маленьком экране и усиливает бренд через «умную упаковку».

1с управление холдингом 8, 1c erp управление холдингом

Теперь социальные медиа играют ключевую роль в повседневной жизни многих людей. Они становятся источником вдохновения, развлечения и информации.

Для установки неофициального софта на спортивные ставки, поскольку Google Play их не предлагает, следует выполнить несколько шагов: Найдите на сайте pm.by APK-файл программы через браузер вашего

Купить паблик ВКонтакте – удобное и выгодное решение для тех, кто хочет сразу же начать зарабатывать на рекламе, быстро и гарантированно получить доход.

На данный момент камеры GoPro пользуются довольно большим спросом. В чем состоят причины их популярности.

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вендорные свойства

Эти свойства работают только в определённых браузерах.

Префикс -moz- для Firefox, -ms- для Internet Explorer, -webkit- для Chrome и Safari, -o- для Opera.

Если вы вдруг случайно заметили, что одна из ссылок ведет не на ту страницу будьте так любезны сообщить нам - Обратная связь ....

Спасибо огромное..

Значение initial применяется для установки исходного значения свойства. Может пригодиться в нескольких случаях, к примеру, восстановить значения свойств, заданных браузером по умолчанию или задать начальное значение свойства, измененное в результате наследования. Ключевое слово initial добавлено в...

Просмотров: 8 788

Комментариев: 1

Ключевое слово, которое сообщает, что необходимо наследовать значение свойства у родительского элемента. Естественно, результат будет заметен только в том случае, если у родителя указанное свойство установлено....

Просмотров: 8 861

Комментариев: 3

Наряду с типами носителей в CSS3 включена поддержка различных технических параметров устройств, на основе которых требуется загружать те или иные стили. К примеру, можно определить смартфон с максимальным разрешением 640 пикселов и для него установить одни стилевые свойства, а для остальных...

Просмотров: 7 949

Комментариев: 3

Задаёт угол наклона. Положительное значение отмеряется по часовой стрелке, отрицательное против часовой стрелки....

Просмотров: 8 827

Комментариев: 0

Для задания цветов используются числа в шестнадцатеричном коде. Шестнадцатеричная система, в отличие от десятичной системы, базируется, как следует из её названия, на числе 16. Цифры будут следующие: 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, A, B, C, D, E, F. Цифры от 10 до 15 заменены латинскими буквами....

Просмотров: 9 638

Комментариев: 2

Адреса применяются для указания пути к файлу, например, для установки фоновой картинки на странице. Для этого применяется ключевое слово url() , внутри скобок пишется относительный или абсолютный адрес файла. При этом адрес можно задавать в необязательных одинарных или двойных кавычках....

Просмотров: 11 899

Комментариев: 2

Для задания размеров различных элементов, в CSS используются абсолютные и относительные единицы измерения. Абсолютные единицы не зависят от устройства вывода, а относительные единицы определяют размер элемента относительно значения другого размера....

Просмотров: 9 833

Комментариев: 3

Процентная запись обычно применяется в тех случаях, когда надо изменить значение относительно родительского элемента или когда размеры зависят от внешних условий. Так, ширина таблицы 100% означает, что она будет подстраиваться под размеры окна браузера и меняться вместе с шириной окна....

Просмотров: 8 222

Комментариев: 1

Значением может выступать целое число, содержащее цифры от 0 до 9 и десятичная дробь, в которой целая и десятичная часть разделяются точкой. Если число начинается с нуля, то его можно опустить (.5 вместо 0.5)....

Просмотров: 8 577

Комментариев: 3

Любые строки необходимо брать в двойные или одинарные кавычки. Если внутри строки требуется оставить одну или несколько кавычек, то можно комбинировать типы кавычек или добавить перед кавычкой слэш....

Просмотров: 8 018

Комментариев: 3

Используется для указания вычисляемого значения свойств, которые в качестве значений используют размер . Это позволяет задавать значения основанные на сложении или вычитании разных единиц измерений, например можно задать 100% - 20px. Если значение не может быть вычислено, оно игнорируется....

Просмотров: 8 383

Комментариев: 3

Функция attr() применяется для добавления значения атрибута HTML-элемента в стилевое свойство. Например, можно получить значение атрибута class , а затем использовать его в качестве значения свойства background для изменения цвета....

Просмотров: 9 071

Комментариев: 3

Британский издатель и разработчик Team17 в рамках августовского выпуска Nintendo Direct: Partner Showcase анонсировал Worms Armageddon: Anniversary Edition — юбилейное переиздание пошаговой стратегии про воюющих червей образца 1999 года. ......

Просмотров: 381

Комментариев: 0

Компания MSI показала схему флагманской материнской платы MEG X870E GODLIKE, предназначенной для новых процессоров Ryzen 9000. Производитель пока не готов делиться изображениями самой материнской платы, но схема позволяет разобраться в том, какие особенности предложит плата и чем она отличается от...

Просмотров: 568

Комментариев: 0

Американская радиорелейная лига (ARRL) подтвердила, что ранее заплатила хакерам выкуп в размере 1 млн долларов, чтобы получить инструмент для расшифровки и восстановления систем, которые пострадали в ходе вымогательской атаки. ARRL — национальная ассоциация радиолюбителей США, которая представляет...

Просмотров: 329

Комментариев: 0

Разработчики шифровальщика Qilin перешли на новую тактику и теперь применяют против своих жертв кастомный инфостилер, который ворует учетные данные, хранящиеся в браузере Google Chrome. На обновление Qilin обратили внимание специалисты Sophos X-Ops, которые пишут, что это крайне тревожные...

Просмотров: 364

Комментариев: 0

Как и ожидалось ранее, сегодня были опубликованы официальные комментарии французских правоохранителей и властей об аресте Павла Дурова. Президент Франции Эмманюэль Макрон подчеркивает, что арест главы Telegram произошел в рамках продолжающегося судебного расследования и не является политическим...

Просмотров: 347

Комментариев: 0

На этой неделе разработчики Google выпустили экстренное обновление для браузера Chrome, исправляющее уязвимость нулевого дня, которая уже использовалась в атаках. Это уже девятый 0-day баг, исправленный в браузере в 2024 году. Уязвимость получила идентификатор CVE-2024-7971 и была обнаружена в...

Просмотров: 399

Комментариев: 0

39-летнего мужчину из штата Кентукки приговорили к 81 месяцу (почти 7 лет) тюремного заключения за кражу личных данных и взлом государственного реестра с целью инсценировать собственную смерть. Таки способом он надеялся избежать выплаты алиментов на сумму около 116 000 долларов США. Согласно...

Просмотров: 444

Комментариев: 0

ИБ-специалисты обнаружили, что неизвестные злоумышленники развернули в Windows-системах одного из университетов Тайваня ранее неизвестный бэкдор под названием Msupedge. Для атаки на образовательное учреждение, судя по всему, использовалась недавно исправленная RCE-уязвимость в PHP (CVE-2024-4577)....

Просмотров: 374

Комментариев: 0

Американский производитель микросхем Microchip Technology Incorporated сообщил, что в минувшие выходные на его системы была совершена кибератака, нарушившая работу нескольких производственных объектов. У компании насчитывается около 123 000 клиентов в самых разных отраслях, включая промышленную,...

Просмотров: 471

Комментариев: 0

Популярный сервис для отслеживания полетов FlightAware предупредил пользователей, что по неосторожности раскрывал их личные данные на протяжении трех лет. Компания, базирующаяся в Хьюстоне, штат Техас, предоставляет данные о полетах в режиме реального времени, а также архивные сведения. FlightAware...

Просмотров: 474

Комментариев: 0

Французская компания Quarkslab сообщает, что нашла бэкдор в миллионах карт производства Shanghai Fudan Microelectronics Group, ведущего производителя чипов в Китае. Эта «закладка» позволяет мгновенно клонировать RFID-карты, построенные на чипах MIFARE Classic от NXP, которые используются в...

Просмотров: 487

Комментариев: 0

Хотя 2024 год обещает установить новый рекорд по нагреву Земли, возобновляемые источники энергии успешно справляются с возросшей потребностью в электричестве, которую раньше закрывали угольные электростанции. В США в 2024 году впервые солнечные и ветряные электростанции седьмой месяц подряд выдают...

Просмотров: 440

Комментариев: 0

Представители организации Information Technology and Innovation Foundation (ITIF), базирующейся в Вашингтоне, попытались дать качественную оценку состоянию дел в китайской полупроводниковой отрасли с точки зрения сравнения с мировыми лидерами. Если в сфере технологий выпуска чипов китайская отрасль...

Просмотров: 378

Комментариев: 0

Компания Nvidia в преддверии выставки gamescom 2024 продемонстрировала первую игру, в которой будет задействован набор технологий Avatar Cloud Engine (ACE) for Games на базе генеративного искусственного интеллекта. Источник......

Просмотров: 356

Комментариев: 0

Операторы вымогателя RansomHub используют новую малварь для отключения EDR-защиты во время BYOVD-атак (Bring Your Own Vulnerable Driver, «Принеси свой уязвимый драйвер»). Новый вредоносный инструмент получил название EDRKillShifter, и его обнаружили специалисты компании Sophos, во время...

Просмотров: 329

Комментариев: 0

Вымогательская группировка OldGremlin атаковала российские компании в 2020-2022 годах, и суммы требуемых выкупов исчислялись миллионами, а в 2022 году ценник поднялся до 1 миллиарда рублей. Теперь специалисты FACCT сообщили, что группа снова активна и использует новый инструмент...

Просмотров: 387

Комментариев: 0

27-летний гражданин России Георгий Кавжарадзе был приговорен в США к 40 месяцам (3,3 года) тюремного заключения за продажу учетных данных более 300 000 аккаунтов на хакерском маркетплейсе Slilpp, который был закрыт в июне 2021 года. Как сообщает Министерство юстиции США, Кавжарадзе (известный под...

Просмотров: 319

Комментариев: 0

Realme подробно рассказала о технологии зарядки 320 Вт, официальная информация о которой ожидалась уже несколько дней. Она получила название 320W SuperSonic Charge, и это самая быстрая технология зарядки смартфонов в мире....

Просмотров: 574

Комментариев: 0

Шутер World War Z от Saber Interactive позволял крошить зомби вчетвером, а в новой игре студии — боевике Warhammer 40,000: Space Marine 2 — кооператив будет только на троих. Разработчик объяснил ограничение. Источник......

Просмотров: 323

Комментариев: 0

После замедления работы YouTube, начавшегося 8 августа и продолжающегося по сей день, российские операторы связи зафиксировали рост общего объёма трафика на 5–10 %, а в сетях региональных операторов рост составил до 20 %, пишет Forbes. ......

Просмотров: 382

Комментариев: 0

|