Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Малварь в Google Play маскируется под популярные легитимные приложения - «Новости»

Специалисты компании «Доктор Веб» обнаружили в каталоге Google Play вредоносные копии ряда известных приложений. По команде злоумышленников эти подделки способны загружать и показывать любые веб-страницы, что может быть использовано для проведения фишинговых атак.

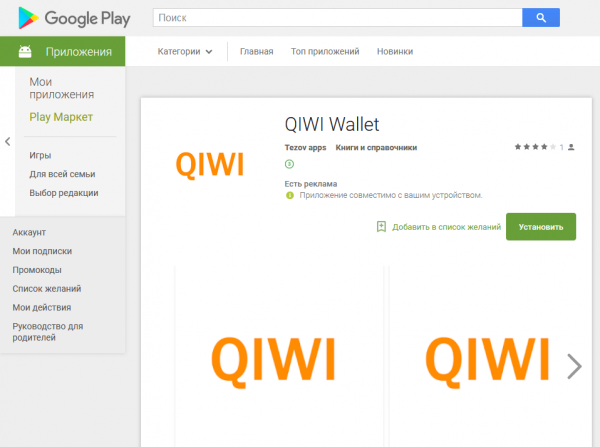

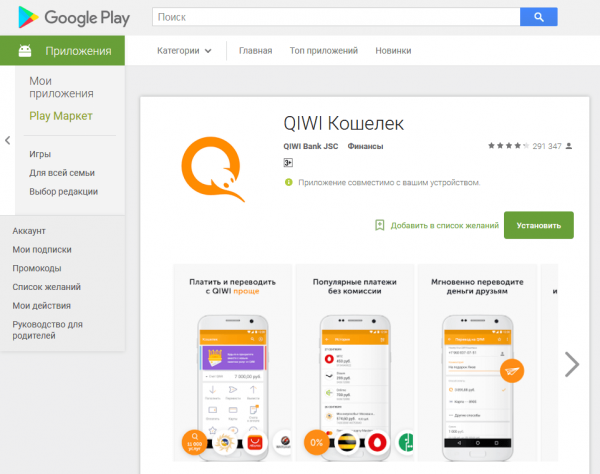

Выявленные программы имитируют различные популярные приложения и даже имеют схожие с оригиналами иконки. Аналитики пишут об обнаружении копий следующих приложений: «Qiwi Кошелек», «Сбербанк Онлайн», «Одноклассники», «ВКонтакте» и «НТВ». Ниже можно увидеть, как мошенники обманывают потенциальных жертв. На иллюстрации слева показана страница приложения-имитатора, которую можно легко найти в каталоге Google Play. Справа – страница подлинного ПО.

Исследователи рассказывают, что при каждом запуске приложения-подделки соединяются с управляющим сервером, который в ответ либо отправляет параметр none, либо передает малвари заданную злоумышленниками ссылку.

При получении первого параметра приложения извлекают из своих ресурсов несколько изображений и показывают их пользователям. В этом и заключается вся их «полезная» функциональность. Если же в ответе от управляющего сервера поступает ссылка на веб-страницу, приложения загружают и отображают ее.

Открытие страницы выполняется с использованием WebView непосредственно в самих приложениях, где ссылка на целевой адрес не видна. При этом содержимое страниц может быть абсолютно любым. В частности, это могут быть поддельные формы входа в учетную запись онлайн-банкинга или социальных сетей. В результате владельцы Android-устройство рискуют стать жертвами фишинговых атак. Кроме того, во время работы вредоносных приложений пользователю постоянно показывают рекламу. В классификации «Доктор Веб» вредонос получил идентификатор Android.Click.415 .

Но помимо вышеописанной малвари, специалисты также обнаружили более 70 аналогичных приложений, которые в общей сложности загрузили свыше 270 000 пользователей. Среди этих приложений были поддельные игры, сборники рецептов и пособия по вязанию, причем некоторые из них действительно обладают заявленными функциями.

Равно как и Android.Click.415, эти вредоносы могут получать от управляющего сервера любые ссылки, которые затем загрузят и продемонстрируют пользователям. Малварь получила идентификаторы Android.Click.416 и Android.Click.417.

Сообщается, что вредоносные подделки распространяли как минимум четыре разработчика: Tezov apps, Aydarapps, Chmstudio и SVNGames. Специалисты «Доктор Веб» оповестили представителей Google обо всех найденных вредоносах, однако на момент публикации этой новости они все еще были доступны для загрузки.

- © Более 50 приложений в Google Play содержали малварь GhostTeam - «Новости»

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Google Play очистили от десятков вредоносных приложений-фонариков - «Новости»

- © Обнаружена первая малварь для Android, написанная на языке Kotlin - «Новости»

- © Google удалила приложение "ВКонтакте" для Android из Google Play - «Интернет и связь»

- © Малварь RedDrop следит за пользователями Android и записывает все, что происходит вокруг - «Новости»

- © "Жги импорт!" В Google Play появилась игра об уничтожении санкционных продуктов - «Интернет и связь»

- © Фальшивые сайты Google Play угрожают российским пользователям - «Интернет»

|

|

|