Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

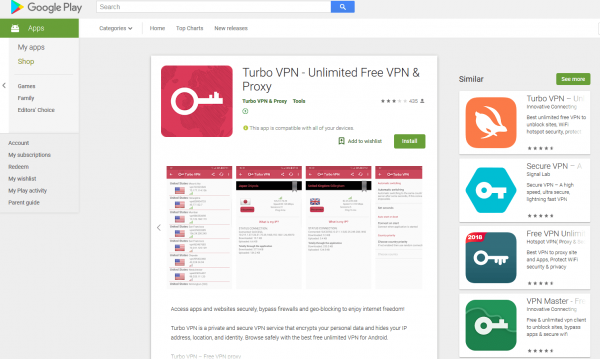

});

Аналитики «Доктор Веб» обнаружили в официальном каталоге приложений Google Play малварь, которой был присвоен идентификатор Android.DownLoader.818.origin. Троян был найден в составе VPN-клиента, приложения под названием Turbo VPN – Unlimited Free VPN & Proxy, которое загрузили свыше 11 000 раз.

Исследователи отмечают, что название вредоносного приложения практически полностью совпадало с именем популярного VPN-клиента Turbo VPN — Unlimited Free VPN & Fast Security VPN компании Innovative Connecting, которая к созданию подделки, разумеется, не имеет никакого отношения. Сходство названий определенно не было случайным. Выдавая свою малварь за известное ПО для подключения к частным виртуальным сетям, ее авторы явно пытались ввести потенциальных жертв в заблуждение и увеличить число загрузок.

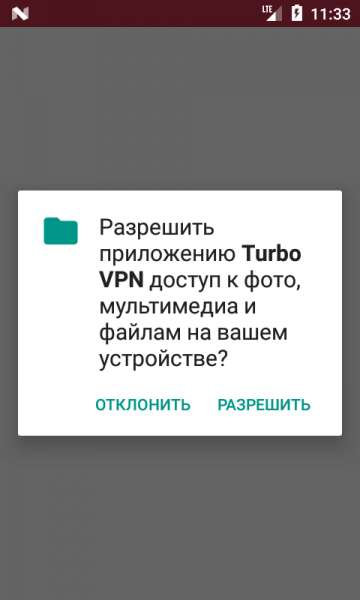

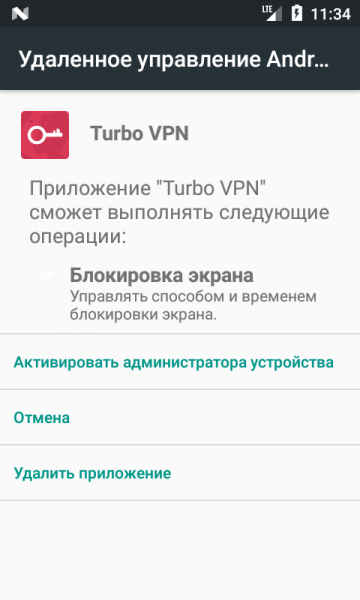

При запуске троян пытался получить разрешение на чтение и запись файлов, показывая пользователю соответствующий запрос. После этого он запрашивал доступ к правам администратора устройства.

При этом вредоносное приложение действительно позволяло работать с VPN-сетями — при его создании злоумышленники позаимствовали наработки из проекта с открытым исходным кодом OpenVPN for Android. Однако те, кто установил, приложение, воспользоваться им не смогли — после получения необходимых системных привилегий троян удалял свой значок из списка программ главного экрана операционной системы. С этого момента запустить троянский VPN-клиент самостоятельно становилось невозможно.

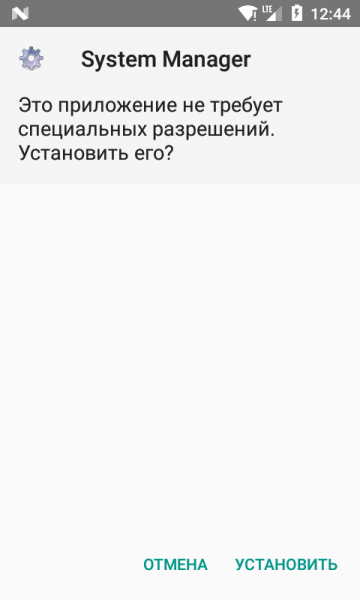

После того как вредоносная программа скрывалась от пользователя, она незаметно скачивала с удаленного сервера apk-файл и сохраняла на карту памяти. Затем она брала пользователя измором и предлагала установить загруженное приложение до тех пор, пока жертва не соглашалась это сделать. Пример сообщения, которым малварь вынуждала выполнить установку другой программы, показан ниже.

На момент обнаружения и анализа угрозы скачиваемый малварью файл представлял собой трояна Android.HiddenAds.710, который предназначен для показа рекламы. Однако в зависимости от настроек сервера и целей злоумышленников вредоносный VPN-клиент способен загрузить и попытаться установить на устройство любое другое вредоносное или нежелательное приложение.

Специалисты «Доктор Веб» оповестили корпорацию Google о найденной в Google Play опасной программе, после чего та была оперативно удалена из каталога.

- © Из Google Play удалено почти 130 приложений, подписывавших пользователей на премиум-услуги - «Новости»

- © Малварь в Google Play маскируется под популярные легитимные приложения - «Новости»

- © В Google Play обнаружили как минимум 25 приложений со встроенными майнерами - «Новости»

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © В Google Play нашли трояна, который подписывал пользователей на платные услуги - «Новости»

- © В Google Play Store обнаружено как минимум 10 приложений, распространяющих банкера Anubis - «Новости»

- © Троян для Android подменяет данные в буфере обмена - «Новости»

- © В Google Play обнаружены сразу несколько банковских троянов - «Новости»

- © Разработчики Android нашли серьезный баг в устройствах Honeywell - «Новости»

- © Мошенники продавали в Google Play логотип криптовалюты Ethereum за 335 евро - «Новости»

|

|

|