Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В Google Play Store обнаружено как минимум 10 приложений, распространяющих банкера Anubis - «Новости»

Специалисты IBM X-Force обнаружили в Google Play Store сразу несколько вредоносных приложений, заражавших пользователей Android трояном BankBot Anubis. Малварь похищала учетные данные банковских приложений, электронных кошельков и платежных карт.

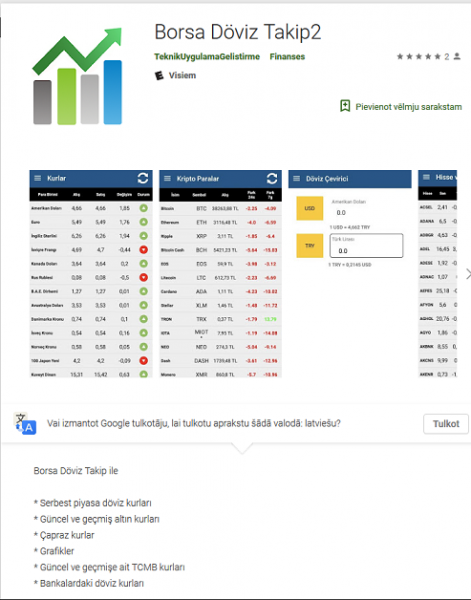

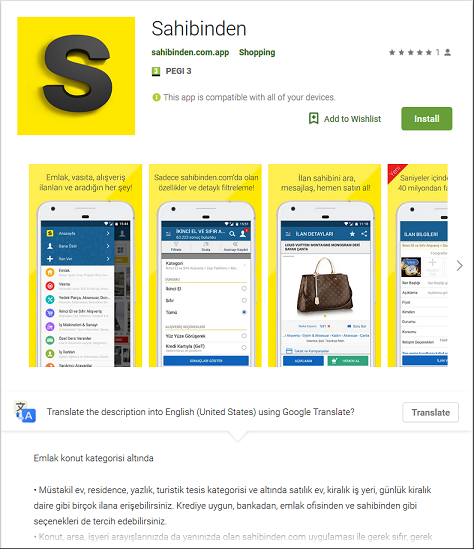

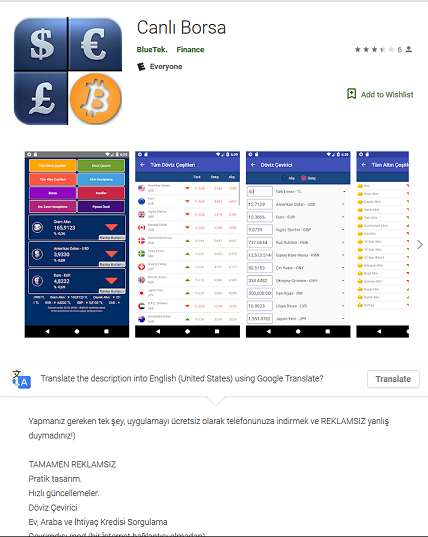

Исследователи рассказывают, что вредоносная кампания была выявлена еще в июне 2018 года. Злоумышленники интегрировали пейлоад в самые разные приложения, начиная от решений для онлайн-шоппинга и заканчивая приложениями для мониторинга фондовой биржи. Все «продукты» преступной группы выглядели очень правдоподобно, из-за чего специалисты отмечают, что в эту кампанию было вложено огромное количество ресурсов, ведь таких вредоносных загрузчиков было не менее десяти.

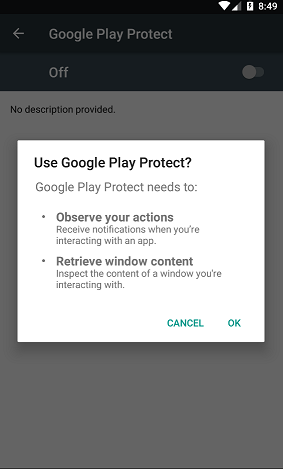

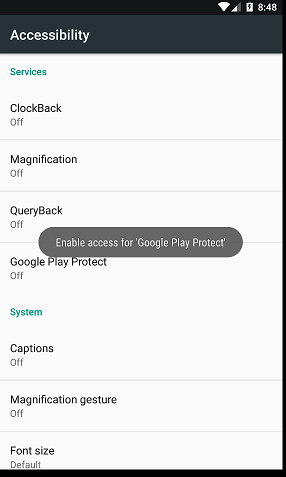

Как и другие вредоносы, ранее проникавшие в каталог приложений Google Play, BankBot Anubis сумел пройти все проверки безопасности благодаря тому, что пейлоад доставлялся на устройство уже после установки приложения, когда малварь «оценила обстановку» и связалась с управляющим сервером. При этом сама малварь вполне успешно маскируется под Google Protect, и в итоге многие антивирусные решения тоже не обнаруживают ничего подозрительного.

По данным экспертов, разработчики BankBot Anubis регулярно меняют и обновляют свою малварь, расширяя ее возможности, но такие изменения привносятся в код крайне аккуратно, чтобы не привлекать внимание защитных механизмов Google Play. Регулярные обновления также указывают на то, что за созданием малвари стоит хорошо подготовленная преступная группа.

Проникнув на устройство и выдавая себя за Google Protect, малварь запрашивает разрешение на использование Accessibility Service. Если пользователь соглашается, поверив, что имеет дело с решением Google, вредонос может начинать функционировать как кейлоггер, таким образом похищая финансовую информацию пользователя. Кроме того, Anubis способен делать снимки экрана и так же передавать их своим операторам.

По информации IBM X-Force, малварь в основном атакует пользователей из Турции, но также в список потенциальных жертв попали Россия, Белоруссия, Китай, Израиль, Азербайджан, Великобритания и другие страны.

Исследователи полагают, что обнаруженные ими загрузчики могут являться частью сервиса некой преступной группы, которая предлагает своим клиентам проникновение в Google Play. Другая теория гласит, что за распространением BankBot Anubis стоит та же группа, которая ранее работала с трояном Marcher.

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © Из Google Play удалили рекламного вредоноса HiddnAd, загруженного более 500 000 раз - «Новости»

- © Более 50 приложений в Google Play содержали малварь GhostTeam - «Новости»

- © Google Play очистили от десятков вредоносных приложений-фонариков - «Новости»

- © Малварь в Google Play маскируется под популярные легитимные приложения - «Новости»

- © Google научит Android проверять аутентичность приложений без подключения к интернету - «Новости»

- © В Google Play нашли фишинговое приложение, нацеленное на пользователей 21 банка - «Новости»

- © Фальшивые антивирусы из Google Play скачали порядка 7 000 000 пользователей - «Новости»

- © Разработчики приложений для Android используют простейший трюк, чтобы обманывать пользователей - «Новости»

|

|

|