background

background-attachment

background-clip

background-color

background-image

background-origin

background-position

background-repeat

background-size

border

border-bottom

-----------------

border-bottom-left-radius

border-bottom-right-radius

border-bottom-style

border-bottom-width

border-collapse

border-color

border-image

border-left

border-left-style

border-left-width

border-radius

border-right

border-right-color

border-right-style

border-right-width

border-spacing

border-style

border-top-color

border-top-left-radius

border-top-right-radius

border-top-style

border-top-width

border-width

bottom

box-shadow

box-sizing

caption-side

clear

clip

color

column-gap

column-rule

column-width

content

counter-increment

cursor

direction

display

empty-cells

height

quotes

float

font

font-family

font-size

font-stretch

font-style

font-variant

font-weight

left

letter-spacing

line-height

list-style

list-style-image

list-style-position

list-style-type

margin

margin-bottom

margin-left

margin-right

margin-top

max-height

max-width

min-height

min-width

opacity

orphans

outline

outline-color

outline-offset

outline-style

outline-width

overflow

overflow-x

overflow-y

padding

padding-bottom

padding-left

padding-right

padding-top

page-break-after

page-break-before

page-break-inside

position

white-space

widows

width

word-break

word-spacing

word-wrap

writing-mode

tab-size

table-layout

text-align

text-align-last

text-decoration

text-decoration-color

text-decoration-line

text-decoration-style

text-indent

text-overflow

text-transform

top

transform

transform-origin

transition

transition-delay

transition-duration

transition-property

transition-timing-function

resize

right

unicode-bidi

vertical-align

visibility

z-index

Interner Explorer

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

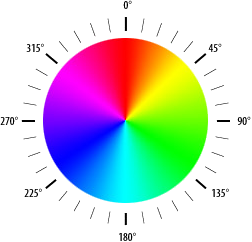

Угол

Медиа-запросы

inherit

initial

| Помогли мы вам |

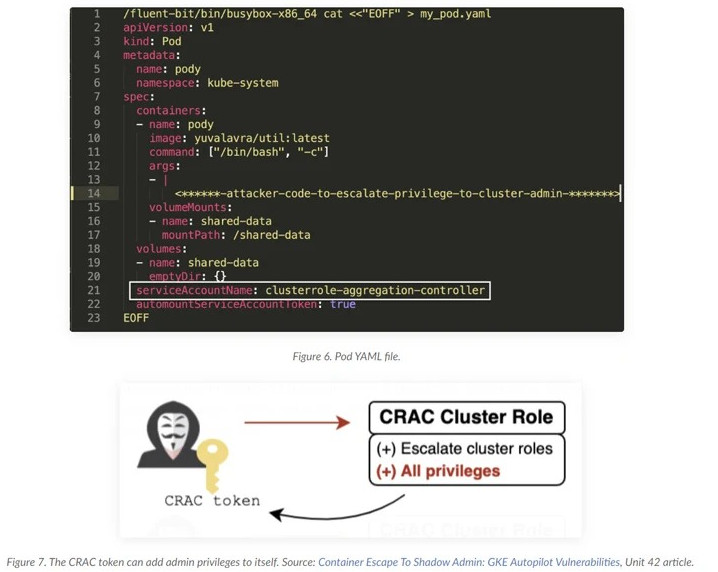

Проблема в Google Kubernetes Engine позволяла повысить привилегии - «Новости»

Исследователь нашел три уязвимости в устройствах учета энергоресурсов компании «Энергомера» - «Новости»

Марсоход Curiosity снял целый день на Красной планете во время вынужденной передышки - «Новости сети»

Apple нарушила 12-летнюю традицию: в 2023 году не вышло ни одного нового iPad - «Новости сети»

«Это может изменить Apple к лучшему»: Masimo намерена идти до конца в борьбе с Apple - «Новости сети»

Мод для игры Slay the Spire заражал пользователей инфостилером с помощью системы обновлений Steam - «Новости»

В январе стартуют курсы «Python с нуля» и «Основы создания IoT-устройств» - «Новости»

CD Projekt: разработка The Witcher 4 «в самом разгаре», а продолжение Cyberpunk 2077 начало обретать формы - «Новости сети»

Apple снова может продавать смарт-часы Watch в США, но разрешение временное - «Новости сети»

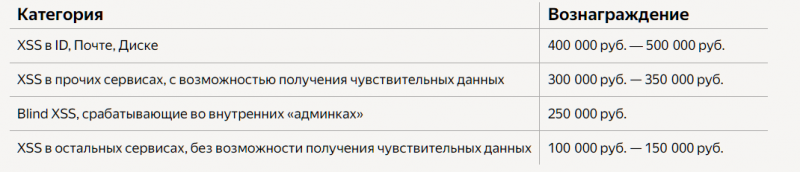

Яндекс запускает конкурс по защите данных в «Охоте за ошибками» - «Новости»

Вредоносный плагин для WordPress создает фальшивых администраторов и ворует данные - «Новости»

Развитие под санкциями: китайская SMIC разрабатывает технологии выпуска 3-нм чипов без EUV - «Новости сети»

CableMod начала отзыв адаптеров 12VHPWR для видеокарт и попросила немедленно прекратить их использование - «Новости сети»

Intel уверена, что её ангстремный техпроцесс 18A будет лучше 2-нм TSMC N2 и войдёт в массовое производство намного раньше - «Новости сети»

Китайцы показали ноутбук с 64-ядерным AMD EPYC, настольной NVIDIA GeForce RTX 4080 и настоящей СЖО - «Новости сети»

NASA отобрало 17 кандидатов в инопланетные миры с подлёдными океанами — там может быть жизнь - «Новости сети»

Найдено простое решение для создания компактных термоядерных реакторов - «Новости сети»

Инженер получил два года тюрьмы за удаление репозиториев своего работодателя - «Новости»

- Новости мира Интернет

- Афоризмы

- Видео уроки

- Справочник CSS

Слепой тест аудиокабелей за $4250 и $7 показал самый ожидаемый результат - «Новости сети»

Bethesda подтвердила дату смерти The Elder Scrolls: Blades - «Новости сети»

Энтузиаст собрал компактную PlayStation с microSD и HDMI потреблением менее 2 Вт - «Новости сети»

«Отправьте меня в будущее, чтобы я смог поиграть в эту игру»: новый геймплей ролевого боевика Exodus в духе Mass Effect взбудоражил фанатов - «Новости сети»

Apple: режим Lockdown Mode не позволил хакерам взломать ни одного устройства - «Новости сети»

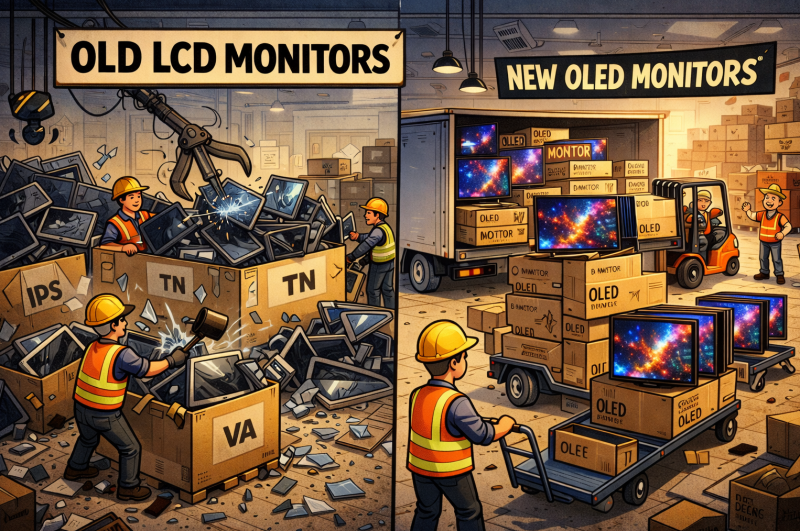

В российских ЦОД массово выходит из строя старое оборудование - «Новости сети»

Apple не отказалась от выпуска бюджетного iPad с чипом A18 этой весной - «Новости сети»

Мировые автопроизводители массово отказываются от полного перехода на электротягу - «Новости сети»

Галлюцинации ИИ пугают людей больше, чем угроза потери рабочих мест - «Новости сети»

Аналитика как инструмент понимания киберспорта

Взрывной успех игры не спас разработчиков Battlefield 6 от увольнений - «Новости сети»

Журналисты выяснили, какую игру делает новая студия создателя Resident Evil и The Evil Within - «Новости сети»

Аренда рекламных кабинетов

Меню для доставки: Как адаптировать дизайн под «умную упаковку» и агрегаторы

Как выбрать между 1С:ERP Управление холдингом и 1С:Управление холдингом 8?

Скачивание Reels из Instagram*: новые возможности и преимущества для пользователей

Скачать приложение Betera на Android

Как купить паблик, группу или сообщество ВКонтакте и не прогадать

Причины популярности камеры GoPro и особенности современной техники

? ССЫЛКА НА Maestro - «Видео уроки - CSS»

? ССЫЛКА НА CASHBIT - «Видео уроки - CSS»

4 урок из 42. На канале - «Видео уроки - CSS»

Напишите нам: work@uwebdesign.ru.Новый - «Видео уроки - CSS»

3 урок из 42. На канале - «Видео уроки - CSS»

| ! | |||

| B | border-left-color | border-top | |

| C | column-count | columns

|

counter-reset

|

| D | E

|

H

|

Q

|

| F

|

L

|

M

|

O |

| P

|

W

|

T

|

text-shadow |

| R | U

|

V | Z

|

| Firefox | Opera | Safari и Chrome | |

| -moz-border-bottom-colors

|

-moz-orient

|

-o-linear-gradient

|

-webkit-linear-gradient

|

| @-правила | |||

| @font-face | @media |

| Селекторы и их комбинации | |||

| A

|

A B

|

[attr]

|

[attr~='value']

|

| Псевдоклассы | |||

| :active

|

:enabled

|

:hover | :not

|

| :only-child

|

:read-only | :target

|