Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исходные коды Android-трояна Exobot опубликованы в открытом доступе - «Новости»

Android-троян Exobot был впервые замечен специалистами еще в 2016 году, а январе 2018 года сообщалось, что разработчик малвари выставил исходные коды малвари на продажу. До этого троян продавался «по подписке», то есть покупатель платил автору Exobot определенную сумму в месяц и получал сконфигурированные под собственные нужды вредоносные приложения, фактически готовые к распространению. В последнее время Exobot являлся одним из лидеров «рынка» мобильных банкеров, наряду с такими известными угрозами для Android, как BankBot, GM Bot, Mazar Bot и Red Alert.

Когда было объявлено о продаже исходных кодов малвари, ИБ-специалисты предупреждали, что вирусописатель, вероятно, переключился на какие-то другие проекты, а исходные коды Exobot, скорее всего, в ближайшее время будут опубликованы в сети, после того как троян кто-то купит (эксперты видели подобное множество раз). Именно так и произошло.

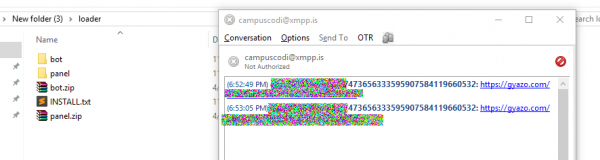

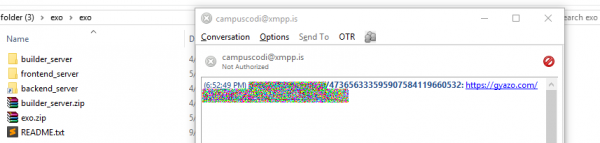

Журналисты Bleeping Computer сообщили, что еще в прошлом месяце неизвестные передали им копию исходных кодов Exobot. Месяц потребовался журналистами и экспертам компаний ESET и ThreatFabric, чтобы удостовериться в подлинности кодов трояна. В настоящее время легитимность исходников уже подтверждена и известно, что в распоряжении издания оказался код Exobot версии 2.5 (так называемый Trump Edition), то есть одна из последних версий, написанных оригинальным автором банкера.

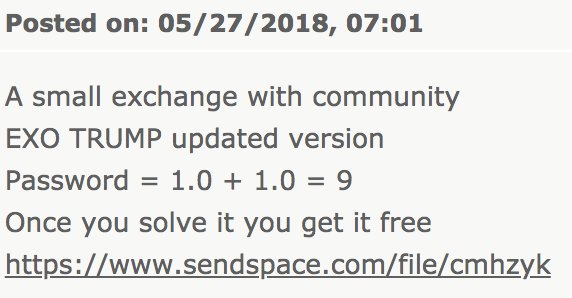

При этом исследователи ThreatFabric пишут, что те же исходники были опубликованы в открытом доступе еще в мае 2018 года, так как покупатель трояна решил поделиться исходными кодами с сообществом. В настоящее время Exobot свободно распространяется уже на нескольких хакерских форумах.

Теперь ИБ-специалисты опасаются, что появление исходников банковского трояна в открытом доступе повлечет за собой неминуемый рост количества соответствующих вредоносных кампаний. Дело в том, что так происходит каждый раз, когда исходные коды какой-либо известной малвари попадают в сеть. К примеру, достаточно вспомнить утечку исходников Android-трояна BankBot или публикацию исходных кодов IoT-малвари Mirai, которые в итоге легли в основу множества вредоносов и используются до сих пор.

Аналитики ThreatFabric предупреждают, что Exobot может быть опасен даже для новейших версий Android ( Android 7, 8 и даже 9), так как преступники активно развивают механизм timing-инжектов, при помощи которых осуществляются оверлей-атаки. При этом малварь не требует от пользователя никаких специальных разрешений, тогда как большинство других банкеров по-прежнему запрашивают у жертвы доступ к Accessibility Service и Use Stats.

- © Автор Exobot продает исходный код своего банкера - «Новости»

- © Исходные коды PoS-малвари TreasureHunter попали в открытый доступ - «Новости»

- © В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

- © Исходники Coldroot RAT загрузили на GitHub два года назад, но вредонос все еще «не видят» антивирусы - «Новости»

- © Обнаружен троян для Android, ворующий данные из Facebook Messenger, Skype, Telegram, Twitter - «Новости»

- © Неизвестные опубликовали на GitHub исходный код iBoot, одного из ключевых компонентов устройств Apple - «Новости»

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Исходный код iBoot снова опубликован. На этот раз в даркнете - «Новости»

- © Бывший сотрудник NSO Group украл коммерческую спайварь и попытался продать ее за 50 000 000 долларов - «Новости»

- © Вредонос MysteryBot сочетает в себе функции банковского трояна, кейлоггера и вымогателя - «Новости»

|

|

|