Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

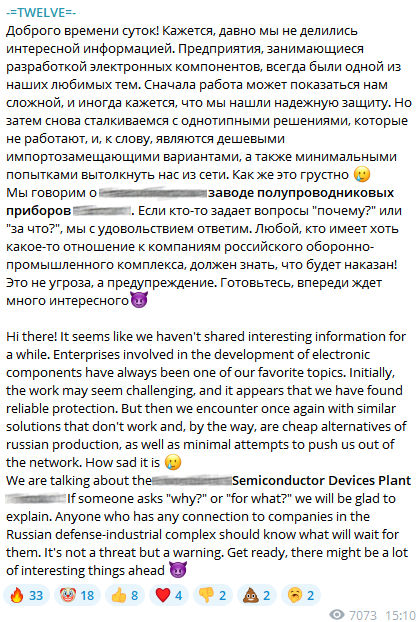

Группа ученых из Амстердамского свободного университета разработала side-channel атаку, получившую название SLAM (Spectre Linear Address Masking). Атака может использовать аппаратные возможности,

Сегодня Google представила Gemini, «самую функциональную и гибкую модель искусственного интеллекта, которую компания когда-либо создавала». Gemini Nano — это работающая локально версия новой большой

Стоечные серверы Dell PowerEdge — это новейшие и наиболее производительные решения, которые помогут вашему бизнесу справиться со стоящими перед ним задачами. В широком ассортименте серверов можно

Принадлежащая Samsung компания Harman International Industries владеет целым рядом брендов, и в том числе выпускает аудиотехнику под маркой JBL. Производитель не смог доказать в российском суде, что

Google объявила о запуске модели искусственного интеллект Gemini, которая станет основой ИИ-функций компании и бросит вызов конкурентам, включая ChatGPT от OpenAI. По словам гендиректора Google

Специалисты просканировали интернет и обнаружили около 30 000 серверов Microsoft Exchange, которые работают со старыми версиями ПО, чьи поддержка уже была прекращена. В итоге эти серверы не получают

Эксперты Palo Alto Networks предупредили, что организации на Ближнем Востоке, в Африке и США стали объектом атак неизвестной хак-группы, которая распространяет бэкдор Agent Raccoon. Предполагается,

Google продолжает борьбу с блокировщиками рекламы. Недавно в компании заявили, что внедрение скандального Manifest V3, который определяет возможности и ограничения для расширений, произойдет уже

Microsoft объявила о внедрении инструмента Copilot в операционную систему Windows 10. Теперь пользователи могут добавить этого интеллектуального помощника самостоятельно, не дожидаясь официального

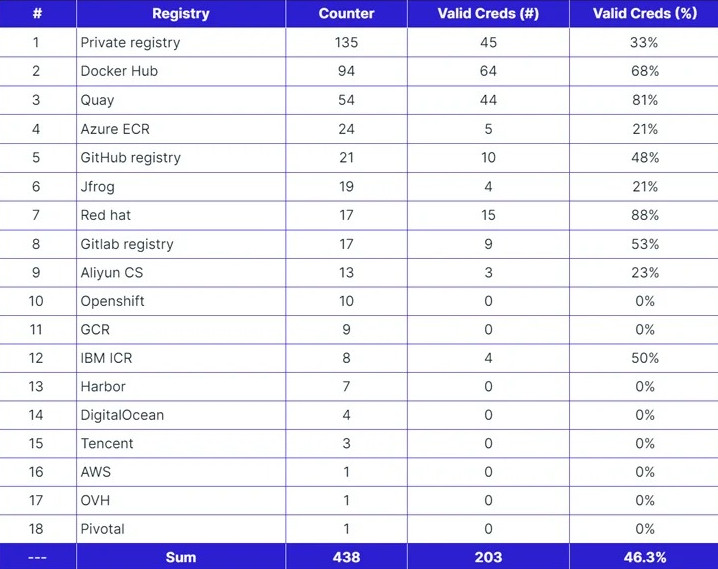

Специалисты компании Aqua Security пытаются привлечь внимание к проблеме публичного раскрытия конфигурационных секретов Kubernetes. По их словам, сотни организаций, включая крупные компании из

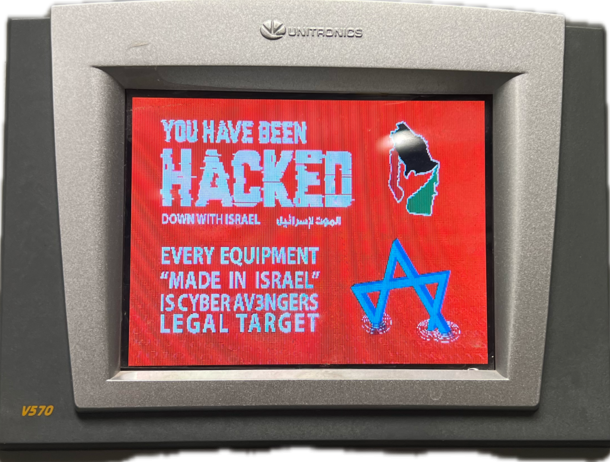

Представители муниципального водохозяйственного управления американского города Аликиппа (штат Пенсильвания) сообщили, что в минувшие выходные хакеры захватили контроль над системой, связанной с

Специалисты компании FACCT обнаружили новые атаки преступного синдиката Comet (ранее Shadow) и Twelve, а также их сообщников на российские компании. Для эффективного противодействия этим

OnePlus опубликовала в соцсети Weibo официальные изображения флагманского смартфона OnePlus 12, который будет представлен 5 декабря в Китае. Внешним обликом OnePlus 12 похож предшественника, OnePlus

Приключенческому экшену с открытым миром Assassin’s Creed Syndicate от Ubisoft Quebec в октябре исполнилось восемь лет, а спустя месяц Ubisoft решила отметить годовщину подарком для игроков. Источник

Компания Frore, разработавшая ультразвуковые кулеры AirJet, продолжает экспериментировать с вариантами их применения. Сейчас производитель изучает использование кулера AirJet, а конкретно его более

В этом году Национальный суперкомпьютерный центр в Уси (Китай) запустил мощнейший суперкомпьютер на базе усовершенствованных 384-ядерных процессоров Sunway SW26010-Pro, разработанных в стране. По

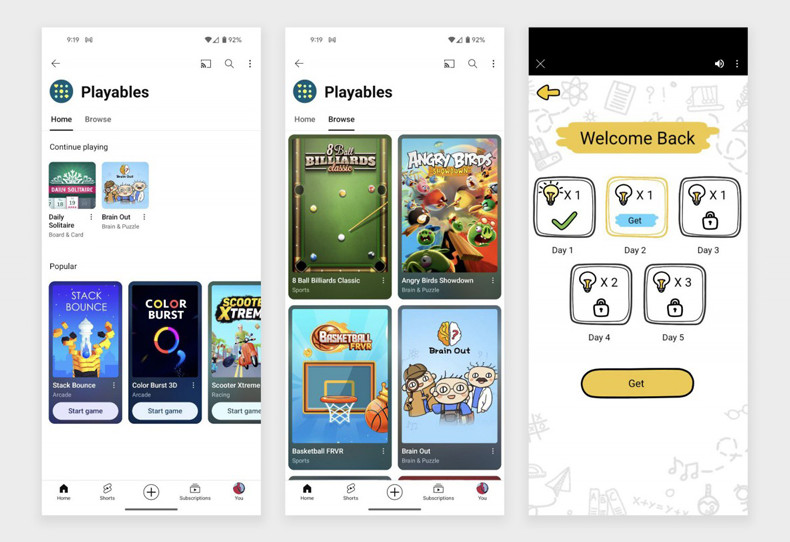

Компания Google запустила в порядке эксперимента функцию Playables для подписчиков YouTube Premium, которая позволяет пользователям играть в игры на платформе YouTube без надобности в их установке.

Два мексиканских учёных на основании общедоступных данных от гамма-телескопа «Ферми» обнаружили активность возле сверхмассивной чёрной дыры в центре нашей галактики. Чёрная дыра Стрелец А* в центре

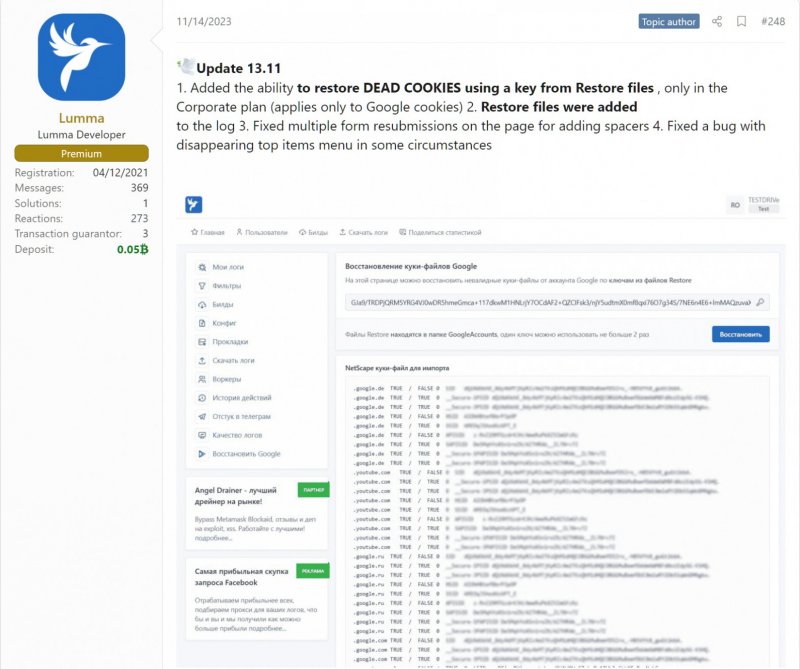

Разработки стилера Lumma (он же LummaC2) рекламируют новую функцию, которая якобы позволяет восстанавливать устаревшие cookie Google, которые затем можно использовать для взлома учетных записей

Исследователи обошли аутентификацию по отпечаткам пальцев Windows Hello на ноутбуках Dell Inspiron, Lenovo ThinkPad и Microsoft Surface Pro X. Уязвимости были обнаружены специалистами Blackwing

Аналитики Akamai предупреждают, что новый Mirai-ботнет InfectedSlurs использует две 0-day уязвимости для удаленного выполнения кода на маршрутизаторах и NVR (Network Video Recorder). Зараженные

У «ВКонтакте» произошёл массовый сбой — многие пользователи из России и других стран, как ближнего, так и дальнего зарубежья столкнулись с тем, что не могут войти в социальную сеть, как в настольной,

Проблема выгорания и возникающей из-за этого неоднородной яркости экранов является известным недостатком OLED-дисплеев. Производители уверяют, что добились успехов в минимизации проблемы, хотя и

В последние годы Mortal Kombat славится не только жестокими фаталити, но и крайне агрессивной монетизацией. Геймеры не отстают и нашли нетривиальный способ уклониться от внутриигровых покупок в

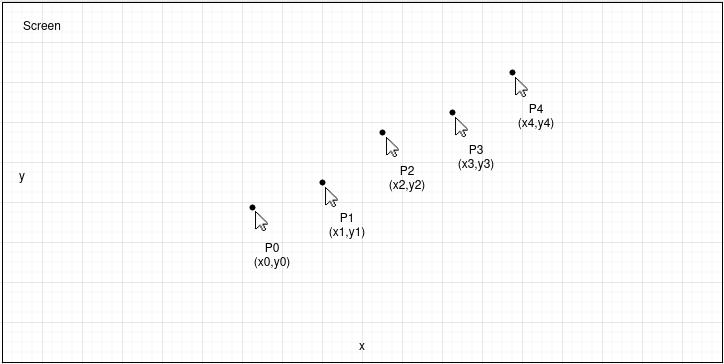

Малварь Lumma, ворующая информацию из систем своих жертв, использует интересную тактику для уклонения от обнаружения. Вредонос измеряет движения мыши, используя тригонометрию, чтобы определить,

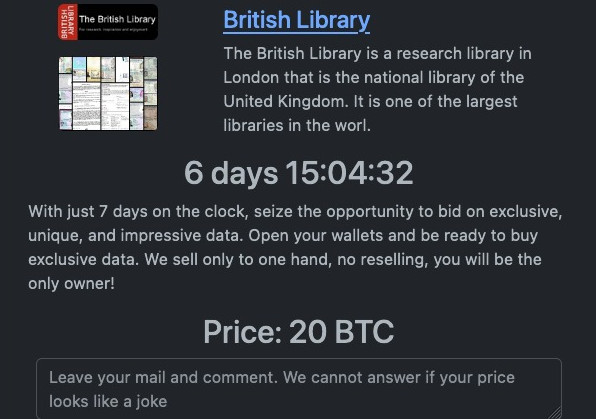

Хак-группа, стоящая за вымогателем Rhysida, взяла на себя ответственность за кибератаку на национальную библиотеку Великобритании, произошедшую в октябре. Из-за этого инцидента крупнейшая

Команда Tor Project объяснила свое недавнее решение об удалении множества узлов, тем, что они представляли угрозу для безопасности всех пользователей сети Tor. Оказалось, операторы некоторых

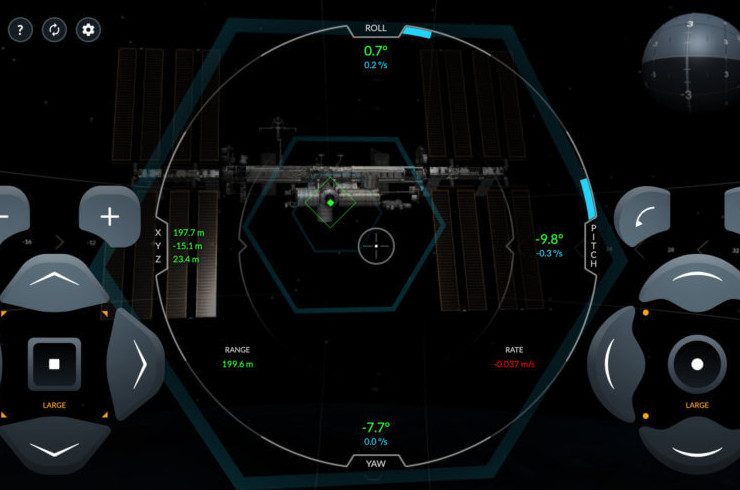

Уже в этом месяце новый космический корабль Crew Dragon от SpaceX доставит своих первых пассажиров на Международную космическую станцию. Как это будет происходить? Теперь вы можете сами посмотреть

Путь программиста тернист и сложен, но он открывает очень большие перспективы. По сути, это будущее, которое ждет нас всех. Бизнес, торговля, развлечения, работа… Все уходит в Интернет и даже на

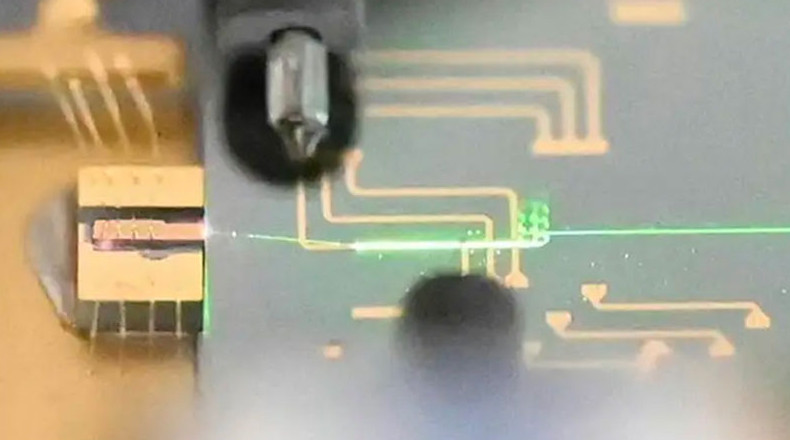

Инженеры Калтеха (Калифорнийского технологического института) сообщили о создании миниатюрного лазера с блокировкой мод (MLL), схема которого оптимальна для генерации сверхкоротких импульсов. Лазер

Компания ASUS выпустила видеокарту ProArt GeForce RTX 4060. Новинка оснащена массивной системой охлаждения с тремя вентиляторами и высотой в два с половиной слота расширения, явно излишней для

SpaceX представила новую спутниковую антенну Starlink, которая ориентирована на бытовых пользователей и должна повысить качество широкополосной связи. На своём сайте компания опубликовала

Группа учёных из США подтвердила, что всего в 22 световых годах от нас находится экзопланета, сильно напоминающая нашу Землю. Это самая близкая из экзопланет земного типа за всю историю наблюдений,

Живые плитки Windows 11 не предусмотрены Майкрософт, но их легко вернуть через приложение Live Tiles Anywhere из магазина Microsoft Store

Бывает так, что браузер может чудить и вредничать, поэтому иногда приходится задаваться вопросом, как в Хроме сохранять вкладки после закрытия. Да, вы можете говорить о том, что их надо закрепить

Бывает такое, что вы много месяце или лет пользуетесь Яндексом или Гуглом, но в одно прекрасное утро на вашей стартовой странице появляется Мэил.ру. Чтобы такая ситуация не повторилась, давайте

Все хорошее когда-нибудь заканчивается, как и очередная версия Винды. Сегодня мы расскажем, когда закончится поддержка Windows 8. Уже в июле 2022 года компания Microsoft начнет рассылку уведомлений

Виндовс нельзя скачать в России? Хотя здесь скорее не вопрос, а утверждение. Действительно, компания Microsoft официально запретила доступ к загрузке своей операционной системы. Так почему Виндовс

Компания Microsoft представила новый умный поисковик с чат-ботом Bing, который выйдет с обновленной версией браузера Edge. Презентация прошла на закрытом новостном офлайн-мероприятии, которая прошла

В этом райтапе я продемонстрирую технику TTY hijacking, которая позволяет захватить сессию терминала суперпользователя. Также проэксплуатируем path traversal для получения доступа к исходному коду

|