Interner Explorer

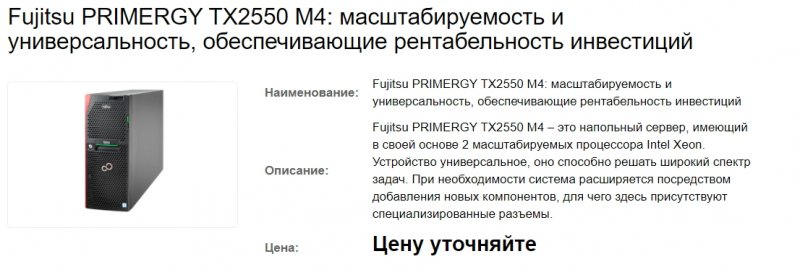

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

Если ты когда-нибудь заливал на YouTube приватное видео и опасался, что оно все равно может стать публичным, то эта статья усилит твои опасения. Независимый багхантер нашел несколько способов

Сегодня в выпуске: разбираемся с проблемами при использовании корутин в Kotlin, превращаем колбэки в suspend-функции, пишем приложение с использованием Kotlin Flow и запоминаем, почему нельзя

Задумывался ли ты, какие алгоритмы используются в картах международных платежных систем, таких как Visa или MasterCard? Насколько платежи безопасны? Мы расплачиваемся картами каждый день, но знаем о

Существует несколько способов «убить» малозаметные самолеты, в частности, истребители пятого поколения F-22 Raptor и F-35 Lightning II, пишет Lenta.ru, ссылаясь на The National Interest.

Apple вновь стал самым дорогим брендом мира, чья стоимость оценивается почти в 263,4 млрд долларов, обогнав Amazon и Google. Это следует из рейтинга консалтинговой компании Brand Finance,

Фильм Алексея Навального «Дворец для Путина», который на момент публикации заметки посмотрели на YouTube 91 миллион раз, вызвал небывалый резонанс в Сети. Сам Владимир Путин отметил, что

Популярный развод на Авито — перевод денег на карту в качестве предоплаты или выуживание конфиденциальной информации для оплаты за товар. …

Бытует мнение, что в Авито доставка мошенники не могут развернуться из-за максимальной защиты. Но это не так. Существует много схем …

Что делать, если обманули на Авито мошенники? Сразу пожалуйтесь в службу поддержки, обратитесь в банк для защиты банковской карты и …

Мошенники покупатели на Авито, как распознать при продаже? Подозрения должны возникнуть при просьбе перейти по подозрительной ссылке, необходимости передачи конфиденциальных …

Ошибки пользователей ПК — это неправильные действия, которые в конечном итоге приводят к взлому системы со стороны злоумышленников, потере личных …

Модули TPM часто используются для шифрования дисков с помощью BitLocker даже без ведома пользователя. Система загружается и зашифрованный том разблокируется настолько прозрачно, что пользователь

В этой статье я расскажу об алгоритмах управления памятью в Linux, техниках heap exploitation и методах эксплуатации уязвимости Use-After-Free со всеми включенными механизмами защиты. А поможет мне

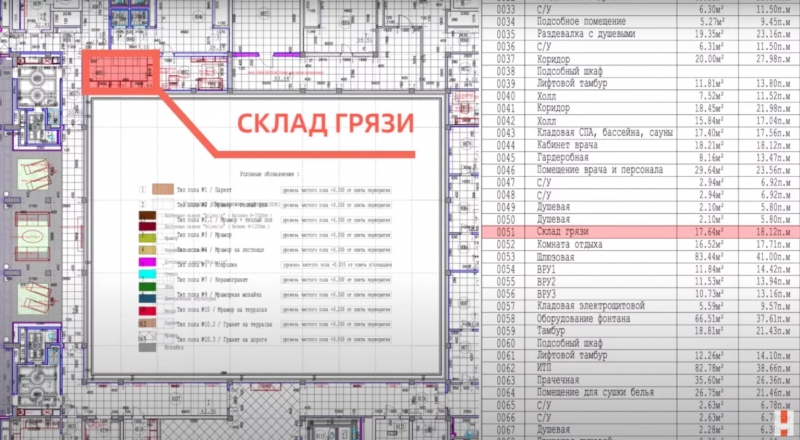

Главный мем о «дворце Путина» — склад грязи. Но в соцсетях спорят, есть ли он или проблема в переводе, пишет TJournal. Одна из наиболее резонансных...

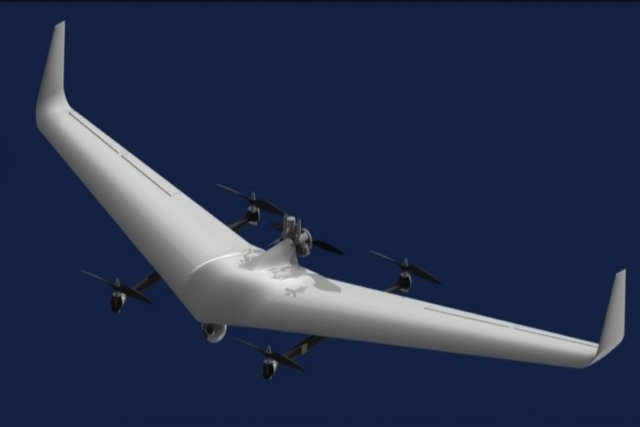

В Турции показали прототип беспилотника Bayraktar DIHA с вертикальным взлетом и посадкой. Видео с новым вариантом одного из самых известных дронов в мире показала турецкая компания Baykar. Ролик...

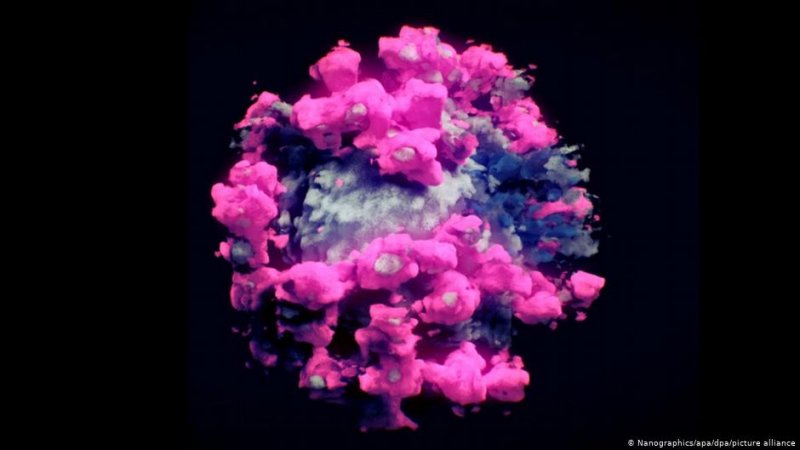

Это изображение является 3D-фото настоящего коронавируса SARS-CoV-2, полученного из мгновенно замороженной пробы. Его сделала фирма Nanographics, дочерняя компания Технического университета Вены.

Известный инсайдер Ice universe, в репутации и точности прогнозов которого в Сети не сомневаются, подтвердил слухи о закрытии линейки смартфонов Galaxy Note от Samsung. Сетевой...

Как не стать жертвой мошенников на Авито? Не обращайте внимание на цену, проверьте наличие курьерской доставки, старайтесь не перечислять предоплату …

Технология Hyper-Threading была разработана DEC (Digital Equipment Corporation), но продавалась Intel . Гиперпоточность была впервые представлена в 2002 году на процессорах Xeon Foster MP. В том же

Антивирус для телевизора Samsung Smart TV — специальное ПО, предназначенное для проверки устройства на факт наличия вредоносных программ. Такой софт …

Развод на Авито с предоплатой на карту — распространенный способ обмана, связанный с передачей / получением определенной суммы за товар …

Одно из направлений, в котором работают мошенники на Авито — недвижимость. Именно здесь крутятся большие деньги, поэтому злоумышленники часто обращают …

На приеме по поводу старого Нового года Александр Лукашенко заявил, что сейчас больше внимания уделяют интернету, принято считать, что традиционные СМИ себя уже изжили. По его мнению, классические

CTF-соревнования прочно закрепились в околоайтишных кругах: найти человека, который не слышал о соревнованиях для хакеров, сложно. Но если для соревнований в жанре Task-based уже существуют хорошие

Проснись, самурай, время делать бэкапы баз данных! Но чтобы не разориться на платных сервисах, я покажу, как превратить Raspberry Pi Zero W за условные $10 в личную бэкап-машину, которая будет

Многие программы используют различные механизмы антиотладки, из-за которых подступиться к ним становится непросто. Сегодня мы поговорим о том, как вскрыть популярную у разработчиков защиту Enigma

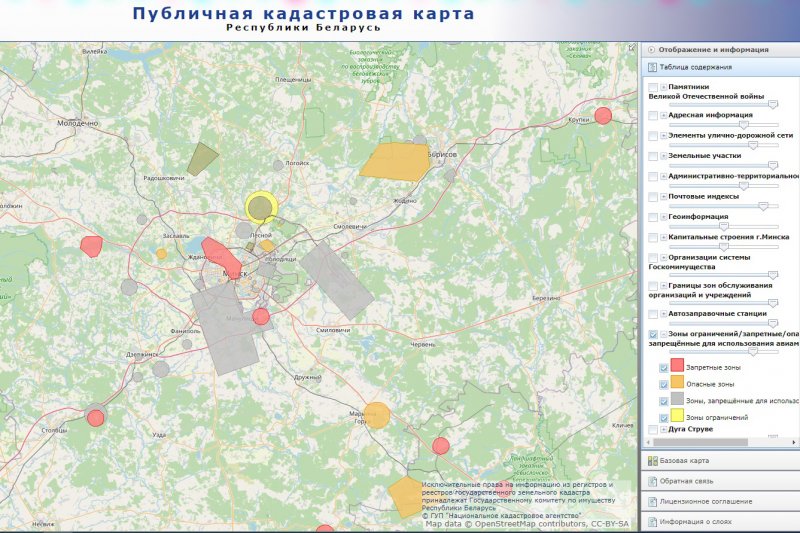

На Публичной кадастровой карте обновлена информация о территориях Беларуси, на которых введены ограничения либо особые условия использования беспилотных летательных аппаратов. Об этом говорится на

На выставке CES 2021 компания LG представила, как предполагалось, концепт своего будущего смартфона с гибким экраном, сворачивающимся внутрь корпуса как рулон. Теперь стало известно, что девайс

В Linux есть ряд инструментов с интересной судьбой: почти все хоть раз видели результат их работы, но мало кто знает, чем это было сделано. В этой статье мы рассмотрим несколько таких утилит.

«Хакер» периодически пишет о том, как работают те или иные уязвимости в движках сайтов и разных компонентах. В этом материале я разберу четыре задачи и на их примерах покажу, как самому находить

В прошлом году я провел подробное исследование технологии шифрования, использующейся в сетевых хранилищах Synology. «Хорошо бы, — думал я, — если бы в NAS можно было включить шифрование дисков на

Гипервизор производства корпорации Microsoft содержит определенное количество ошибок. Поиск этих ошибок — занятие не только увлекательное, но и полезное: во-первых, Microsoft располагает собственной

Сегодня в выпуске: очередное напоминание, что диалоги запросов полномочий в Android можно подменить, гайд по оптимизации потребления памяти приложением, рассказ об отличиях ArrayMap и SparseArray от

Недавние разоблачительные публикации известного оппозиционера Алексея Навального всколыхнули волну небывалого интереса общественности к теневому бизнесу, связанному с услугами пробива. То, что почти

В никсах существует переменная среды, при указании которой твои библиотеки будут загружаться раньше остальных. А это значит, что появляется возможность подменить системные вызовы. Называется

В этом месяце: власти Казахстана снова внедряют обязательный «сертификат безопасности», хакеры открыли постаматы PickPoint, биржа EXMO пострадала от взлома, Яндекс и «Лаборатория Касперского»

|