Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

Министерство юстиции США обнародовало обвинительное заключение против 38-летнего Линвея (Леона) Динга, бывшего инженера-программиста Google, который подозревается в краже коммерческих ИИ-секретов

Полиция Дюссельдорфа сообщила о ликвидации Crimemarket, крупной немецкоязычной платформы для торговли запрещенными веществами, которой пользовались более 180 000 человек. Также сообщается об аресте

Исследователи Avast рассказали, что северокорейская группировка Lazarus использовала уязвимость повышения привилегий в Windows как 0-day. Этот баг был исправлен в феврале 2024 года, лишь через

Эксперты компании BI.ZONE обнаружили новую хак-группу Fluffy Wolf, которая не менее 140 раз пыталась атаковать российские компании. По словам исследователей, основная цель группировки – кража учетных

Американская компания Cencora, занимающаяся распространением фармацевтических препаратов, сообщила, что пострадала от атаки хакеров. Злоумышленники похитили данные из корпоративных ИТ-систем.

Вчера было 29 февраля, и високосный год в очередной раз стал сюрпризом для многих разработчиков, вызвав множество проблем в самых разных областях. Например, в Новой Зеландии перестали работать

Группа американских астрономов доказала, что архивные документы обсерваторий — это золотая жила. В данных наблюдений за ядром эллиптической галактики B2 0402+379 телескопом Gemini North на Гавайях

Накануне стало известно, что в NASA решили свернуть проект по заправке спутников на орбите, стоимость которого перевалила за $2 млрд. Поводом для разрыва контракта стала аудиторская проверка

Пользователям, которые ещё не импортировали свои данные из учётных записей Oculus в Meta[ur_=#mark-extr]✴[/ur_], следует поторопиться сделать это. Дело в том, что 29 марта Meta[ur_=#mark-extr]✴[/ur_]

В популярной CMS обнаружили и исправили сразу пять уязвимостей, которые могли использоваться для выполнения произвольного кода на уязвимых сайтах. В настоящее время разработчики уже устранили все

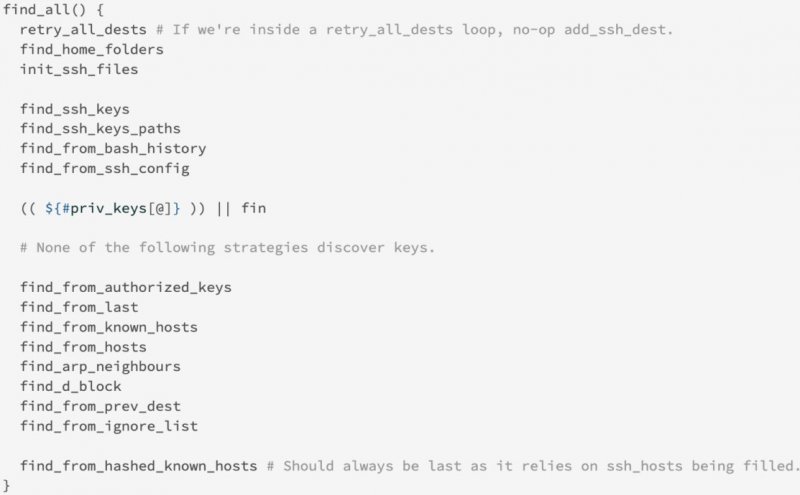

Аналитики компании Sysdig, специализирующейся на облачной безопасности, предупредили о появлении опенсорсного инструмента SSH-Snake, который используется для незаметного поиска приватных ключей и

Федеральная торговая комиссия США (FTC) обвинила компанию Avast в нарушении прав миллионов потребителей. Речь идет о незаконном сборе пользовательских данных с помощью расширений для браузеров и

Компания VMware призвала администраторов удалить устаревший аутентификационный плагин VMware Enhanced Authentication Plug-in (EAP). Дело в том, что EAP в доменных средах Windows подвержен атакам типа

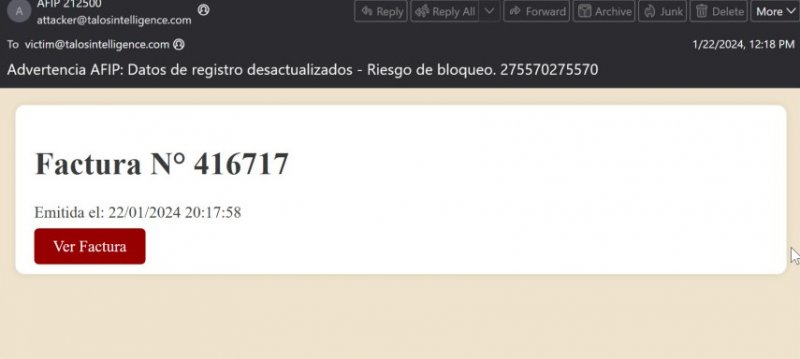

Специалисты Cisco Talos обнаружили, что с сентября 2023 года хакеры злоупотребляют сервисом Google Cloud Run для массового распространения банковских троянов Astaroth, Mekotio и Ousaban. По словам

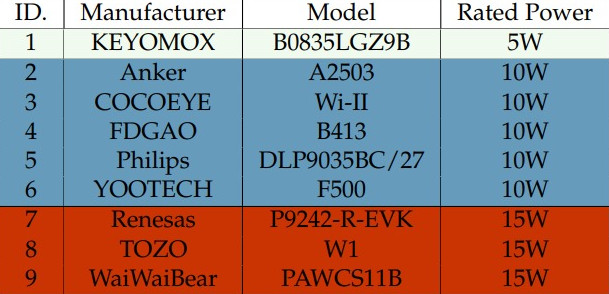

Группа исследователей из Университета Флориды и компании CertiK продемонстрировала набор атак VoltSchemer, нацеленных на беспроводные зарядные устройства. Эти атаки позволяют манипулировать

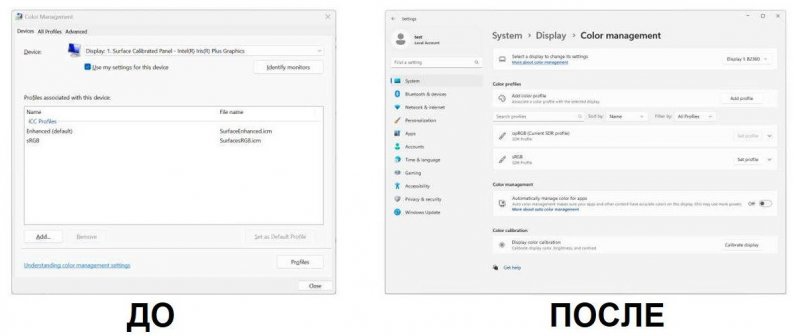

В Windows 11 будет внесено обновление, которое существенно повлияет на опыт использования компьютера как геймерами, так и профессионалами. Интерфейс панели "Управление цветом" будет

ФБР сообщило о ликвидации ботнета Moobot, состоявшегося из сотен SOHO-маршрутизаторов. Американские власти связывают этот ботнет с группировкой APT28 и заявляют, что он использовался для

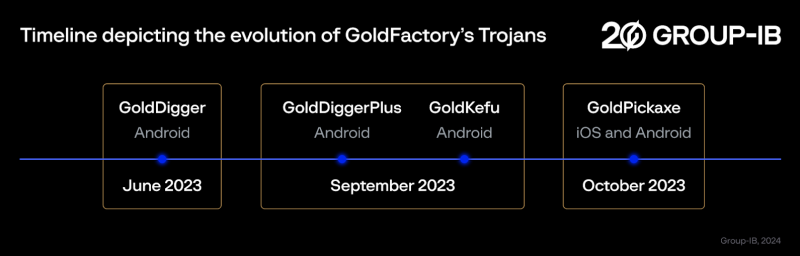

Новый троян для iOS и Android, получивший название GoldPickaxe, использует социальную инженерию, вынуждая жертв сканировать свои лица и документы, удостоверяющие личность. Исследователи Group-IB

Разработчики Zoom выпустили исправления для семи уязвимостей в своих десктопных и мобильных приложениях, включая критическую ошибку в Windows-клиенте. Критическая ошибка, получившая идентификатор

Немецкая компания Varta AG заявляет, что подвергалась кибератаке, из-за которой пришлось отключить часть ИТ-систем, что в итоге привело к остановке производства на заводах. Varta — производитель

Разработчики браузера DuckDuckGo представили новую функцию Sync & Backup, защищенную сквозным шифрованием. Это должно позволить пользователям безопасно синхронизировать закладки, пароли и

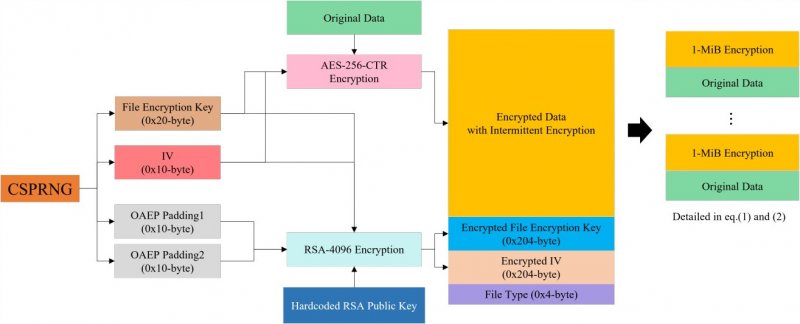

Южнокорейские исследователи обнаружили уязвимость в шифровальщике Rhysida, что позволило им создать бесплатный дешифратор для восстановления файлов в Windows. Другие специалисты считают, что

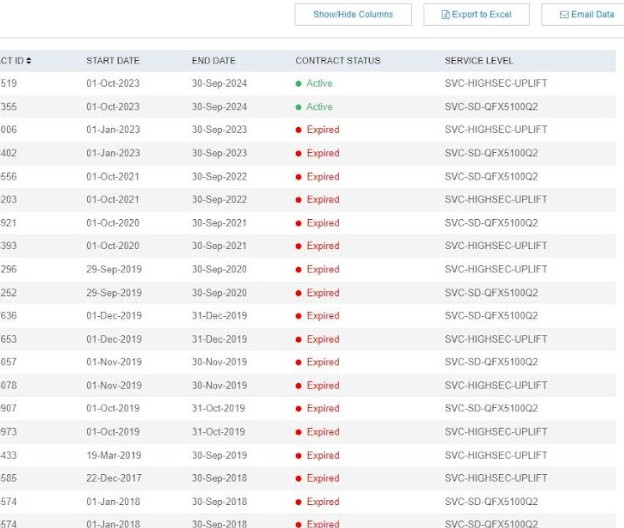

17-летний исследователь обнаружил, что через портал поддержки для клиентов Juniper можно найти информацию об устройствах и контрактах на поддержку для множества клиентов. Судя по всему, утечка данных

Как сообщает издание Politico, Европейский союз стоит перед серьёзнейшим выбором: хочет ли он быть «зелёным» или стратегически успешным в перспективе? Ибо одновременно и то и другое у ЕС не выйдет.

Отгрузить Intel первый литографический сканер с высокой числовой апертурой ASML успела ещё в декабре прошлого года, но уже тогда было известно, что в рамках серийного производства чипов по

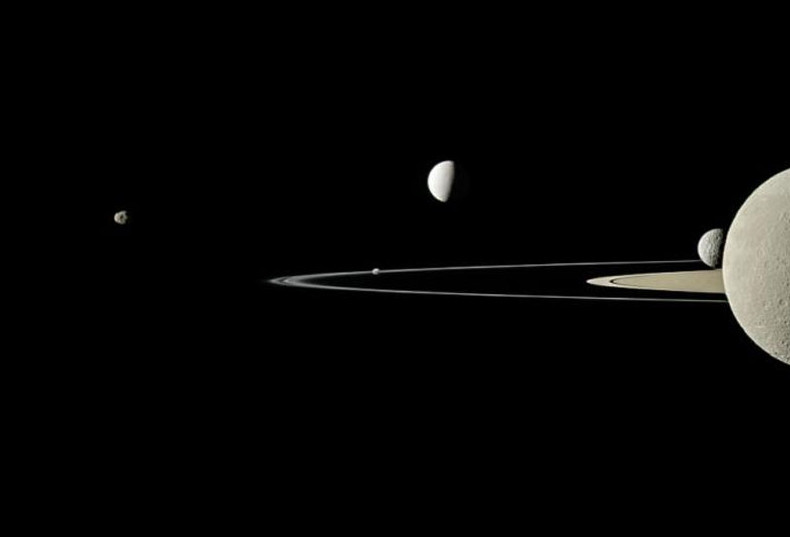

Планета-гигант Сатурн известна каждому благодаря своим поразительным кольцам, которых в представленном масштабе больше нет ни у одной планеты Солнечной системы. Однако Сатурн интересен также

Весь прошлый год россияне активно скупали подержанные и уценённые смартфоны, сообщил «Коммерсант» со ссылкой на данные операторов связи, маркетплейсов, ретейлеров и площадок вторичной торговли. По

Соруководитель Naughty Dog Нил Дракманн (Neil Druckmann) в выпущенном 2 февраля документальном фильме о разработке The Last of Us Part II обмолвился о потенциальном продолжении нашумевшей серии.

Космическая обсерватория им. Джеймса Уэбба сделала два редких наблюдения — напрямую увидела две экзопланеты в системах с белыми карликами. Это экзотика в квадрате — получить свет от планет вне

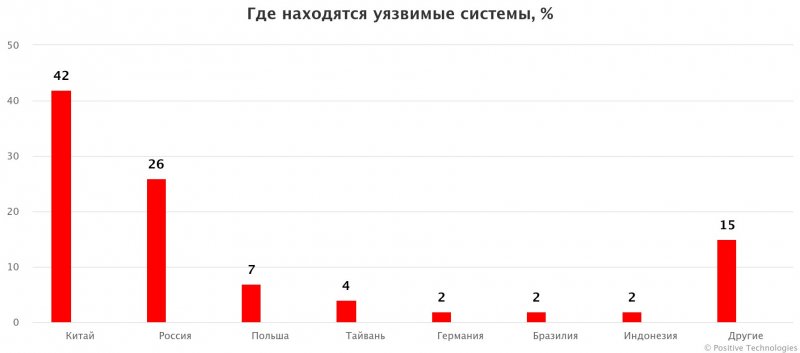

Специалисты Positive Technologies рассказали об обнаружении критической уязвимости BDU:2024-00482 в системе видеоконференцсвязи Yealink Meeting Server. Китайская компания Yealink — производитель и

ФБР и немецкая полиция получили доступ примерно к 50 000 биткоинов (около двух миллиардов долларов США), принадлежавших операторам пиратского портала Movie2k, который закрылся еще в 2013 году.

Представители ФБР заявили, что им удалось ликвидировать ботнет KV, используемый хакерами из китайской группировки Volt Typhoon (она же Bronze Silhouette, DEV-0391, Insidious Taurus и Vanguard Panda)

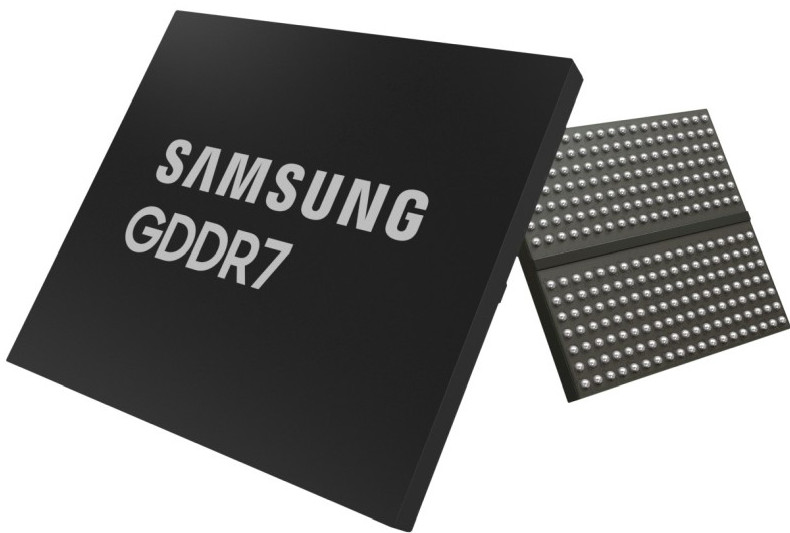

Графическая память с двойной скоростью передачи данных — Graphics Double Data Rate или GDDR — является важнейшим компонентом высокопроизводительных устройств, особенно в секторах графики и ИИ.

Не успел для предзаказавших расширенное издание кооперативного экшена Suicide Squad: Kill the Justice League от Rocksteady Studios открыться ранний доступ к игре, как его в срочном порядке пришлось

Ролевой экшен Dread Delusion в духе игр для первой PlayStation получил крупное обновление. Впервые за всё время раннего доступа разработчики добавили новый регион. Источник изображений: Steam Новая

Компания Microsoft объявила, что самая популярная в мире операционная система для ПК, Windows 10, получит статус EOS (end of support – завершение поддержки) 14 октября 2025 года. С указанной даты

Гражданин России Владимир Дунаев приговорен к пяти годам и четырем месяцам лишения свободы за участие в создании и распространении малвари Trickbot, которая использовалась для атак на компании,

Компания Cisco предупреждает, что некоторые из ее продуктов Unified Communications Manager и Contact Center Solutions уязвимы перед критической ошибкой, допускающей удаленное выполнение кода. Cisco

В Токио завершилось первое хакерское соревнование Pwn2Own Automotive, посвященное взлому автомобилей и всего, что с ними связано, организованное Trend Micro Zero Day Initiative (ZDI). За три дня

Apple планирует подчиниться требованиям европейского Закона о цифровых рынках ([ur_=#mark-extr]✴[/ur_], Spotify и другие платформы готовятся внедрить для пользователей новые варианты загрузки

|